कैसे एक साधारण मालवेयर हमला भारत का सबसे बड़ा राज्य-प्रायोजित साइबर अपराध बना

यह एल्गार परिषद/भीमा कोरेगांव मामले पर तीन हिस्सों वाली अनुसंधान सीरीज़ की तीसरी रिपोर्ट का हिंदी अनुवाद है। यह रिपोर्ट मूल रूप से मार्च 2025 में अंग्रेजी में प्रकाशित हुई थी। पहला और दूसरा भाग यहां पढ़ें।

अंग्रेज़ी से अनुवाद: मनीष आज़ाद

अक्टूबर 2014 में – दिल्ली विश्विद्यालय के प्रोफेसर जीएन साईबाबा की गिरफ़्तारी के पाँच महीने बाद – झारखंड में वयोवृद्ध आदिवासी अधिकार कार्यकर्ता स्टैन स्वामी के कंप्यूटर को हैक कर लिया गया. तब दुनिया बिल्कुल बेख़बर थी कि “बीके 16” के ख़िलाफ़ किसी एल्गार परिषद केस की तैयारी शुरू हो चुकी है. महाराष्ट्र के गड़चिरोली ज़िले में साईबाबा पर माओवादी संपर्कों के लेकर मुक़दमा चला, जो निरस्त हो चुका है. उसी तर्ज़ पर, उससे कहीं बड़ा एल्गार परिषद केस महाराष्ट्र के ही पुणे शहर में दर्ज हुआ, जिसके साइबर पहलुओं की गहराइयों में हम अपनी शृंखला के इस तीसरे भाग में जाने वाले हैं. इस केस की बुनियाद और ऊपरी ढाँचे के ईंट-गारे की पड़ताल हम इस सीरीज़ के पहले और दूसरे भाग में कर चुके हैं.

अज्ञात हमलावर ने स्टैन स्वामी के कंप्यूटर में सेंध लगाने के लिए ‘रिमोट एक्सेस ट्रोजन’ (RAT) का इस्तेमाल किया. यह RAT खास फिशिंग ईमेल के ज़रिये उनके कंप्यूटर में डाला गया था. ट्रोजन एक तरह का ख़तरनाक़ मालवेयर होता है, जो किसी वैध प्रोग्राम के वेश में किसी लक्षित कंप्यूटर में डाउनलोड कर दिया जाता है. स्टैन स्वामी के कंप्यूटर में जो वायरस मिला, उसका नाम नेटवायर है. यह उस समय वायरसों के बाज़ार में तेज़ी से उभरता हुआ नया सॉफ्टवेयर था. आगे चलकर इसकी गिनती 21वीं सदी के सबसे कुख्यात ट्रोजनों (भितरघातियों) में होने लगी. उन दिनों अपनी तकनीकी प्रवीणता और ख़तरे की गंभीरता के मामले में वह अज्ञात हमलावर और उसका यह चुना हुआ मालवेयर, दोनों ही साइबर अपराध के विश्व्यापी व्यवसाय में निचले पायदान पर ही थे. अभी वे अंतरराष्ट्रीय सरकारों या स्वतंत्र जाँच एजेंसियों की नज़र में कहीं नहीं थे. लेकिन जल्दी ही यह सूरत पूरी तरह बदलने वाली थी.

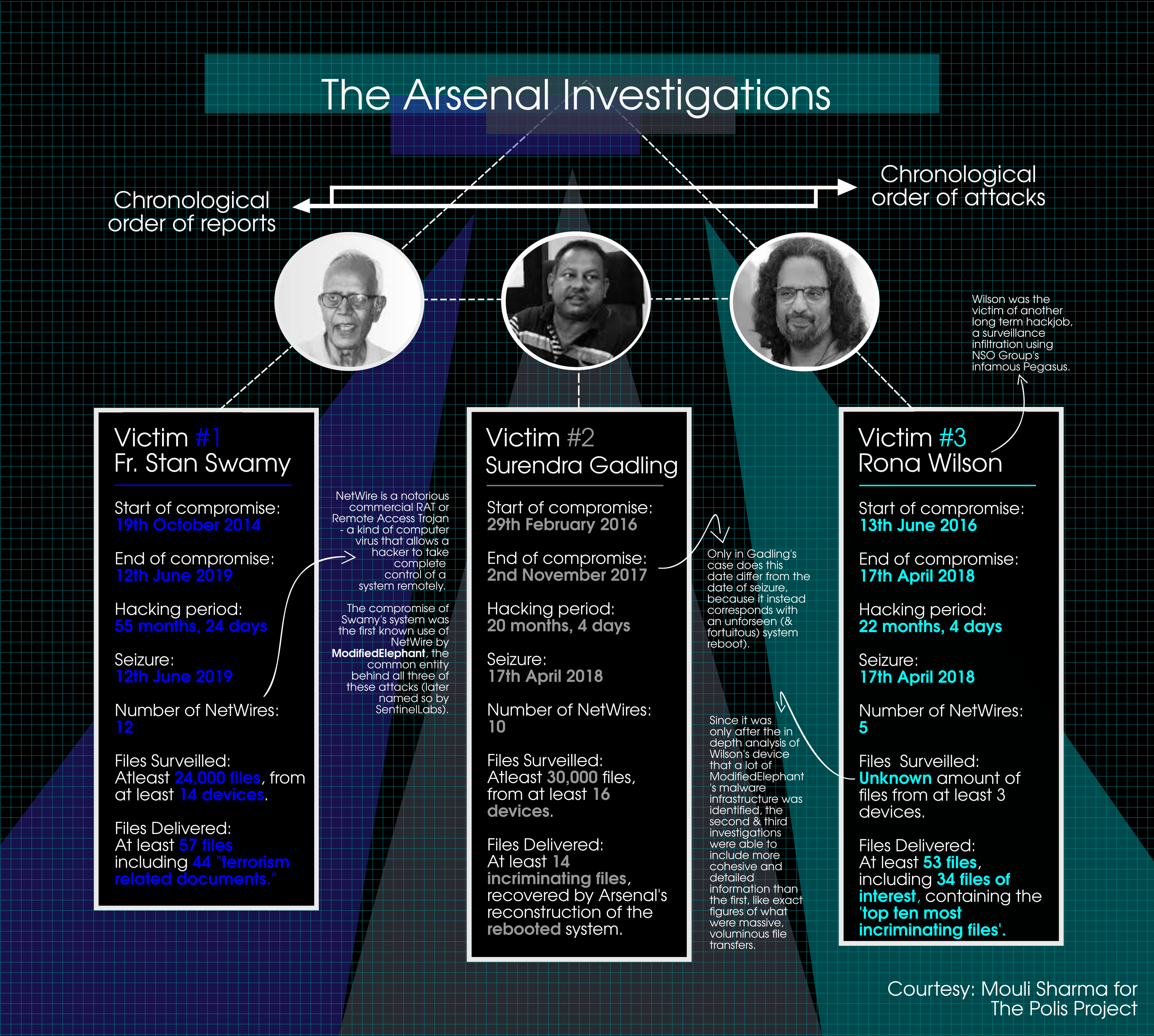

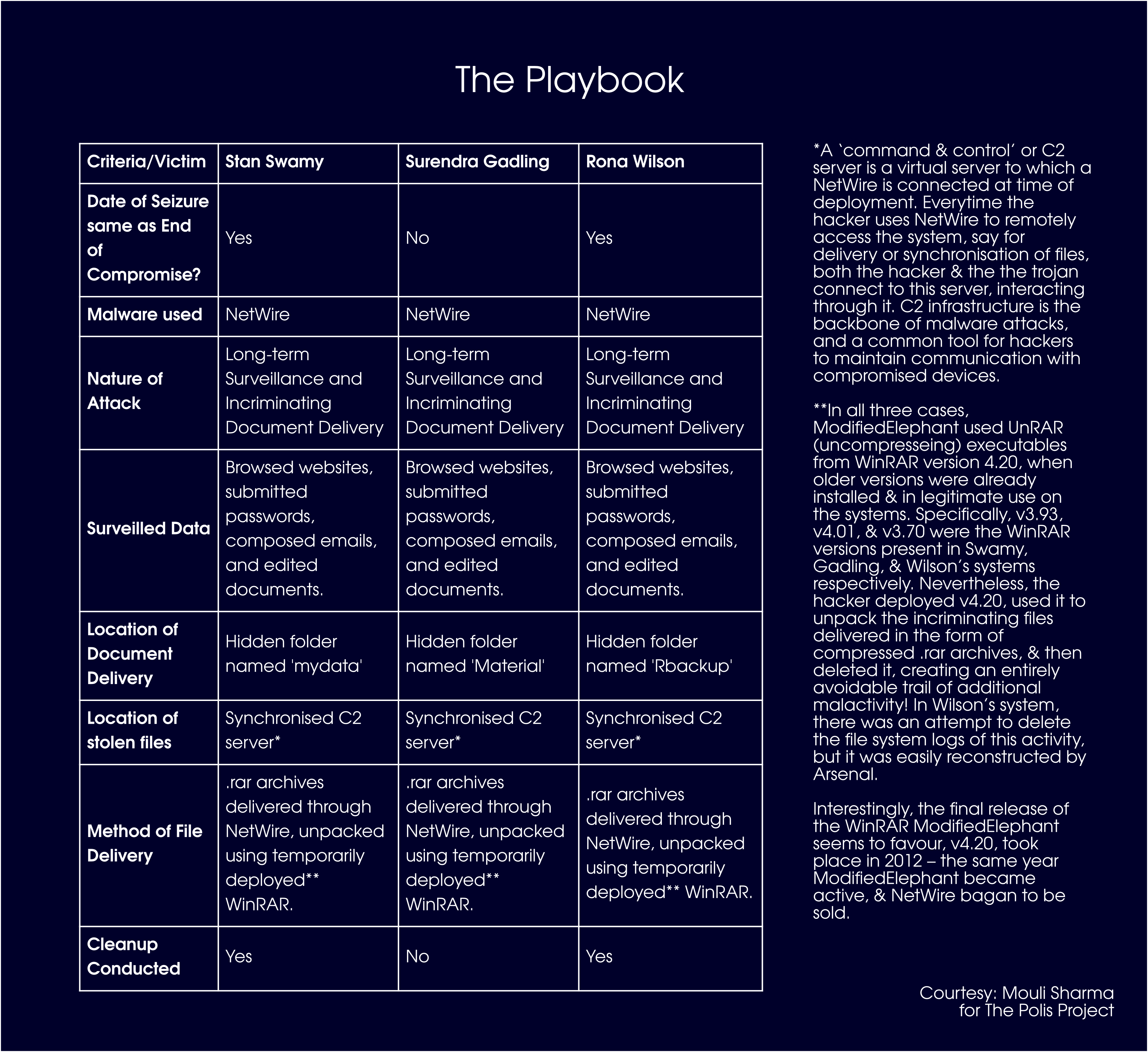

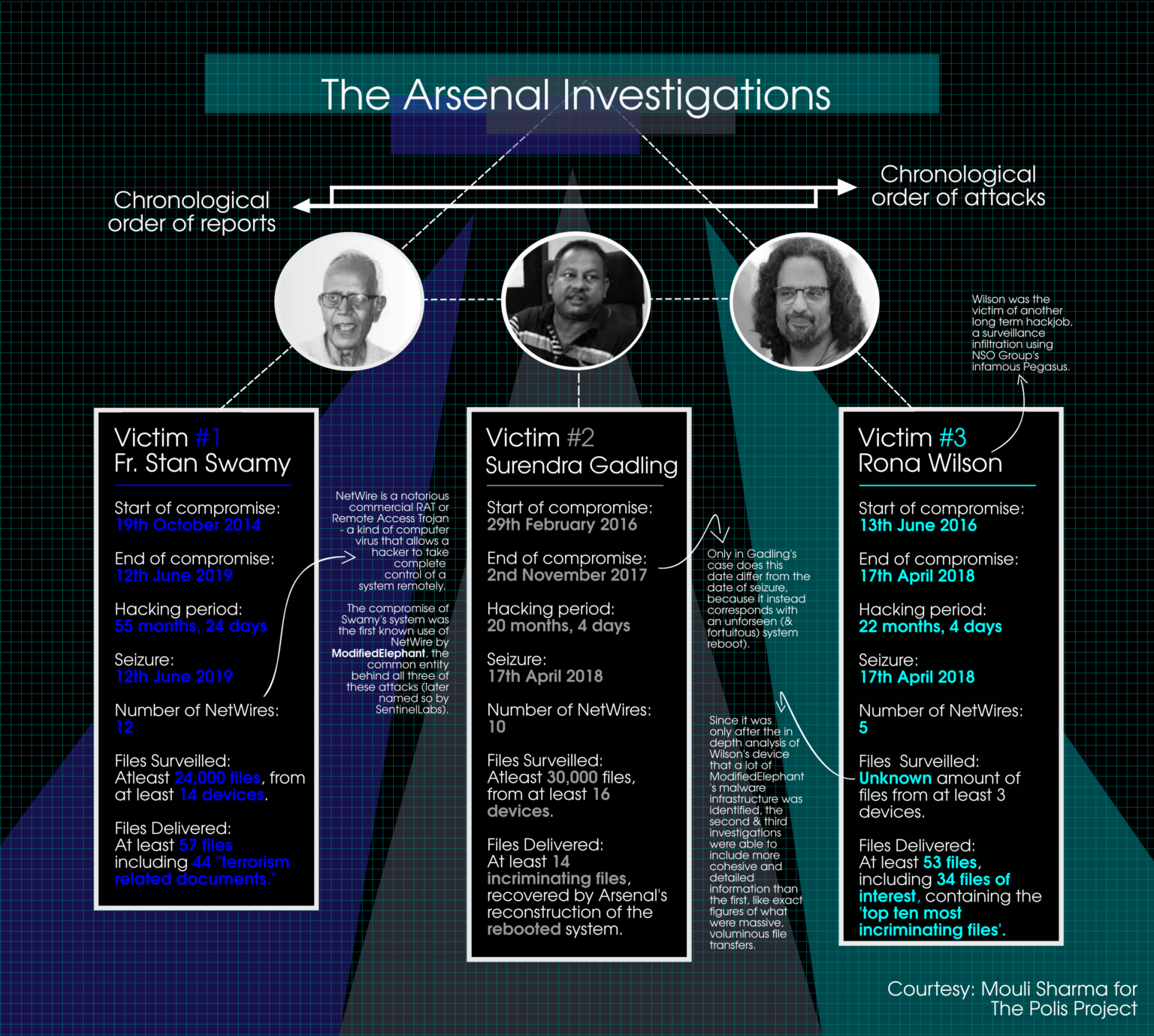

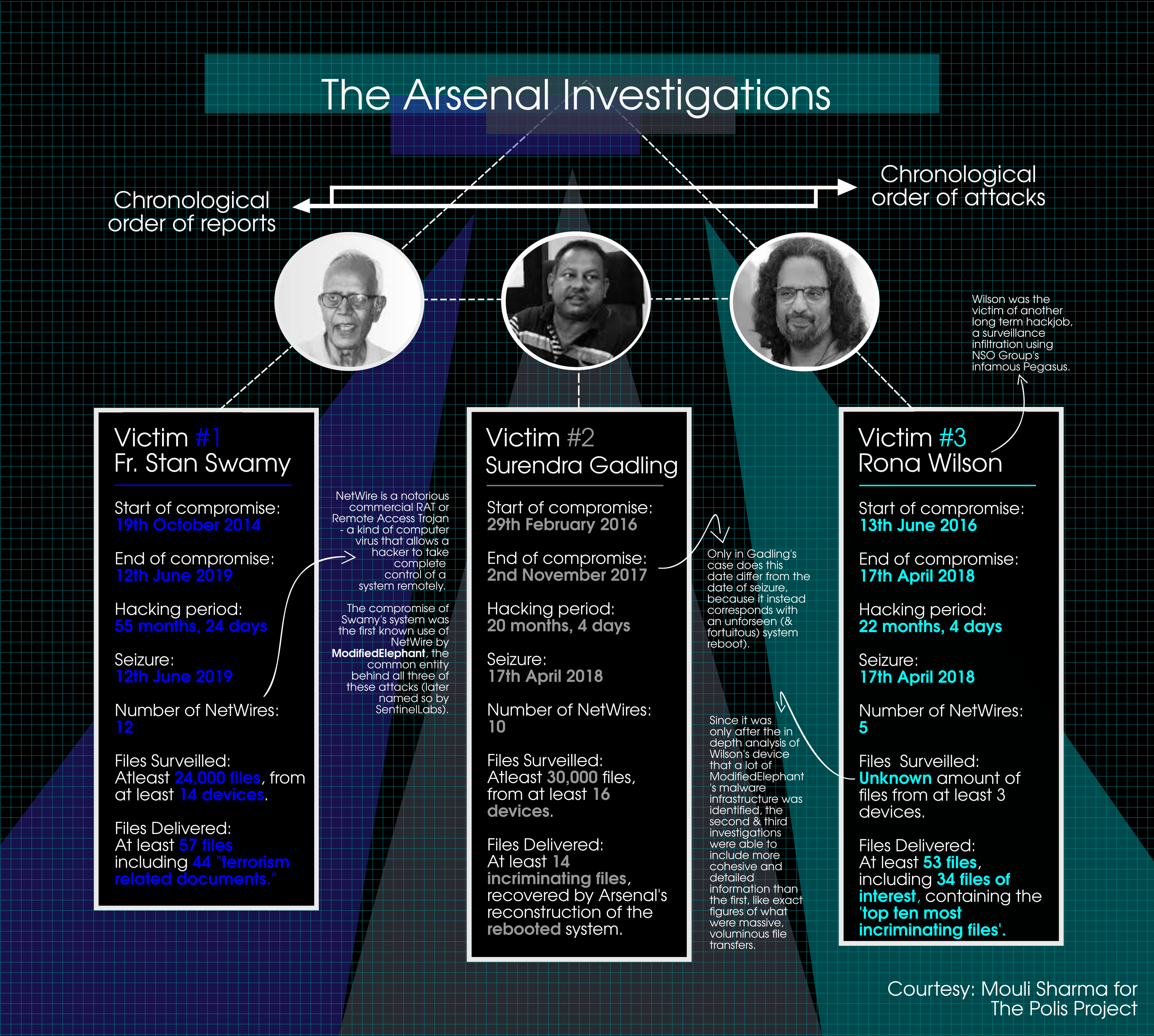

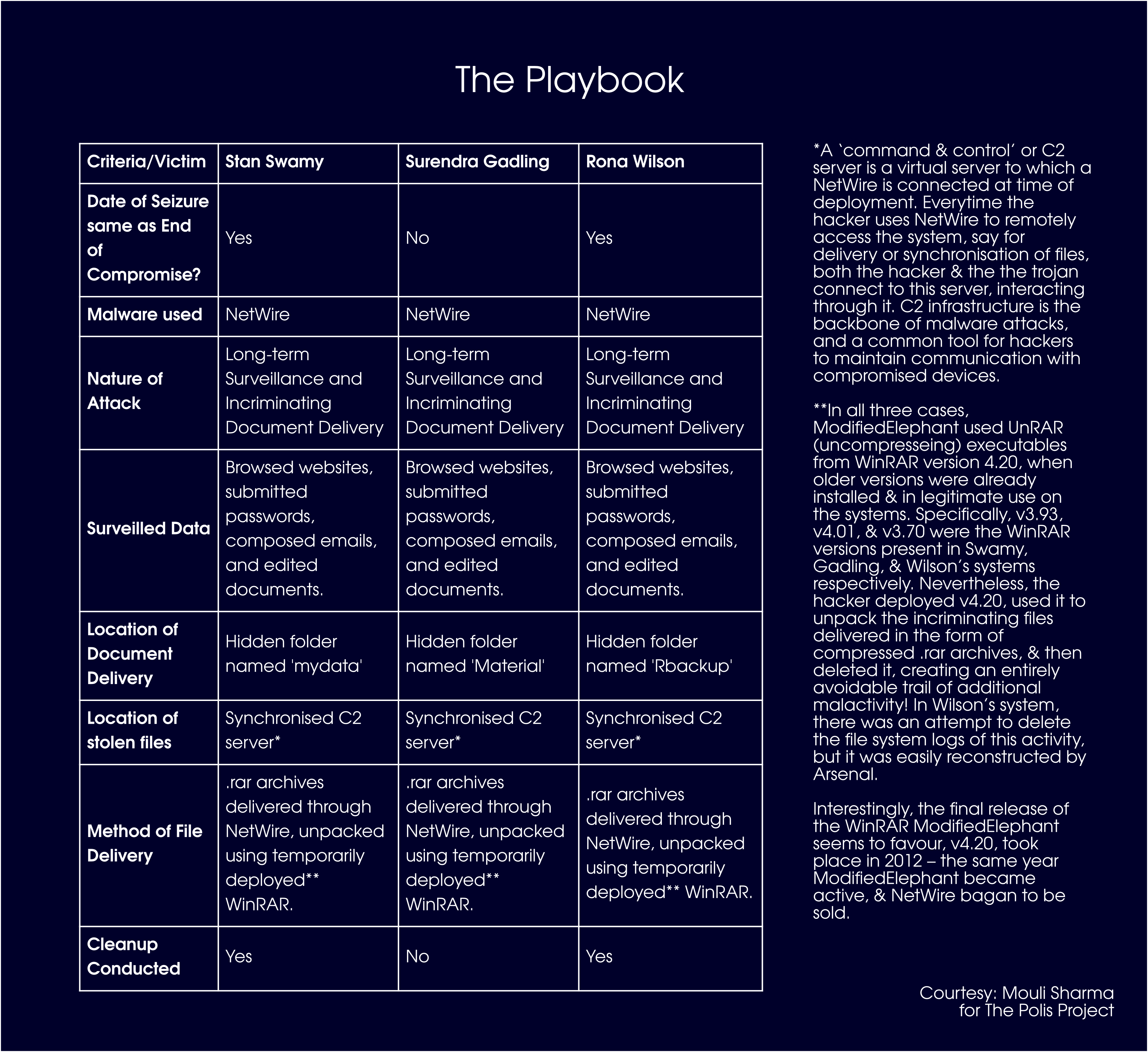

2014 में स्टैन स्वामी के कंप्यूटर को हैक किया जाना नेटवायर की उस सिसिलेवार घुसपैठ की महज़ एक शुरुआत ही थी, जिससे भारतीय मानवाधिकार कार्यकर्ताओं के कंप्यूटरों को लगातार निशाना बनाया जाने लगा. देखते ही देखते यह सिलसिला एक बड़ा साइबर षडयंत्र बन गया, जो एल्गार परिषद/भीमा कोरेगांव केस की रीढ़ बना. इस मालवेयर का इस्तेमाल करके आरोपियों के कंप्यूटरों में सौ से अधिक आपराधिक फाइलें डाली गयीं, जबकि सौ की यह संख्या बीके 16 में से सिर्फ़ तीन व्यक्तियों – स्टैन स्वामी, रोना विल्सन और सुरेंद्र गडलिंग के क्लोन किये गये उपकरणों की फॉरेंसिक जाँच पर आधारित है.

आरोपियों के इलेक्ट्रॉनिक उपकरण ज़ब्त करने के बाद पुणे पुलिस ने दावा किया कि उनके कंप्यूटरों में आपराधिक साक्ष्य पाये गये हैं. यही कथित डिजिटल साक्ष्य बीके 16 अभियुक्तों के ख़िलाफ़ लगे सभी गंभीर आरोपों का मुख्य और मज़बूत आधार बने. लेकिन जब मुक़दमा शुरू होने से पहले निष्पक्षता सुनिश्चित करने के लिए क़ानून के अनुसार (दंड प्रक्रिया संहिता की धारा 207 के तहत) आरोपियों को सभी कथित आपत्तिजनक सामग्री देने की बात आयी, तो अभियोजन पक्ष लगातार टालमटोल करता रहा. सामग्री देने में जान-समझकर की गई यह देरी अभियोजन पक्ष की अपराध-मूलक मनःस्थिति की ओर संकेत है. यह इस शक़ को जन्म देती है कि तथाकथित डिजिटल साक्ष्यों में कोई गड़बड़ी हो सकती है. मुक़दमे की शुरुआत से ठीक पहले इस बात को लेकर आरोपियों की चिंता और नाराज़गी को समझने की ज़रूरत है.

आरोपियों को अचानक से अपराधी बना दिये जाने के बाद इस केस में मामूली निष्पक्षता पाने के लिए भी उन्हें लंबी और थकाऊ कानूनी लड़ाइयाँ लड़नी पड़ी है. पुलिस ने उनके ज़ब्त किये गये उपकरणों की क्लोन कॉपियाँ उन्हें बहुत देर से देना शुरू किया, वह भी रुक–रुक कर.

इन्हीं परिस्थितियों में बचाव पक्ष की क़ानूनी टीमों ने अदालत से मिली इन क्लोन कॉपियों को एक–एक करके स्वतंत्र फॉरेंसिक जाँच के लिए भेजना शुरू किया. पहले रोना विल्सन और सुरेंद्र गडलिंग के उपकरणों की कॉपियाँ दी गयीं. उसके बाद स्टैन स्वामी की. बाद में हैनी बाबू और अन्य कुछ आरोपियों के इलेक्ट्रॉनिक उपकरणों की क्लोन कॉपियाँ भी दी गयीं, जिन पर संभवतः यही प्रक्रिया अभी जारी है.

यह बात ध्यान देने योग्य है कि (जैसा इस सीरीज़ के दूसरे भाग में बताया गया है) जिन इलेक्ट्रॉनिक उपकरणों को पुणे पुलिस ने ज़ब्त किया था, उनके कंप्यूटरों और सहायक स्टोरेज डिवाइसों की हैश वैल्यू ज़ब्ती के समय दर्ज नहीं की गयी. हैश वैल्यू न तो उपकरण ज़ब्त करते समय दर्ज की गयी और न ही बाद में, सरकारी फॉरेंसिक प्रयोगशाला में डिजिटल डेटा को दूसरी जगह कॉपी करने के दौरान दर्ज किया गया. अतः क्लोन कॉपियाँ देने से पहले सबूतों में छेड़छाड़ की जाने की आशंका बनी हुई है.

लेकिन स्वतंत्र फॉरेंसिक जाँच से इससे भी गंभीर बातें सामने आयीं. जाँच में पता चला कि वर्षों तक मालवेयर हमले, साइबर निगरानी और सबसे ख़तरनाक़ बात यह कि सबूत गढ़ने का काम चल रहा था. यह सब कुछ गिरफ़्तारियों से कई साल पहले शुरू हुआ था और उपकरण ज़ब्त होने से ठीक पहले तक जारी रहा.

इस बीच शिवाजी पवार (जो यह मामला एनआईए को सौंपे जाने तक पुणे पुलिस के जाँच अधिकारी थे) के महज़ औपचारिकतावश किये गये अनेक अनुरोधों के बावजूद पुणे और मुंबई की सरकारी साइबर फॉरेंसिक प्रयोगशालाओं ने उपकरणों से जुड़े इस सबसे अहम सवाल पर एक बार भी जवाब नहीं दिया कि – क्या इन उपकरणों में किसी तरह की छेड़छाड़ के कोई सबूत मिले हैं? केंद्रीय जाँच एजेंसी (एनआईए) अवश्य ही इस बात से अनभिज्ञ नहीं होगी, लेकिन यह रिपोर्ट लिखे जाने तक उसने इस गंभीर मुद्दे पर कोई ठोस क़ानूनी कदम उठाया हो, ऐसी कोई जानकारी अभी तक सामने नहीं आयी है.

यह मानने के ठोस कारण हैं कि महाराष्ट्र की सरकारी फॉरेंसिक प्रयोगशालाओं के पास इतने संसाधन या क्षमता ही नहीं है कि वे इस सवाल का साफ़ जवाब दे सकें. लेकिन कई नामी अंतरराष्ट्रीय फॉरेंसिक प्रयोगशालाओं ने निर्णायक तौर पर यह साबित कर दिया है कि सभी कथित अपराध-मूलक सबूत जानबूझकर आरोपियों के इलेक्ट्रॉनिक उपकरणों में डाले गये हैं. जिन अंतरराष्ट्रीय प्रयोगशालाओं की बात हो रही है, उनसे इससे पहले न सिर्फ़ निजी तौर पर, बल्कि दुनिया के विकसित देशों की सरकारों ने भी कई संवेदनशील और अहम मामलों में जाँच करवायी है. इस तरह उनकी विश्वसनीयता पर शक़ की कोई गुंजाइश नहीं है. हमारी इस रिपोर्ट का यह तीसरा और अंतिम भाग उन्हीं अंतरराष्ट्रीय प्रयोगशालाओं की इन फॉरेंसिक जाँचों पर केंद्रित है, जो अभी सार्वजनिक रूप से उपलब्ध हैं.

यह रिपोर्ट लिखे जाने तक यह काफ़ी हद तक समझ में आ चुका है कि बड़े पैमाने के ये साइबर हमले कितने व्यापक थे. कम से कम सात मानवाधिकार कार्यकर्ताओं के कंप्यूटरों में घुसपैठ की गयी, लंबे समय तक उनकी निगरानी की गयी और उन्हें फँसाने की लगभग दस सालों से भी ज़्यादा समय तक कोशिश चलती रही. पाँच स्वतंत्र संस्थाओं और दस से ज़्यादा साइबर फॉरेंसिक रिपोर्टों के आधार पर भारतीय मानवाधिकार कार्यकर्ताओं को निशाना बनाने वाले इस मालवेयर अभियान की सच्चाई धीरे–धीरे सामने आयी है. अब यह भी साफ़ हो चुका है कि इसके पीछे एक ही हमलावर था, जिसकी पहचान, काम करने का तरीका और यहाँ तक कि उसका एक नाम भी सामने आ गया है. इसे “मॉडिफ़ाइड एलीफेंट” कहा गया. इस सच्चाई का खुलासा ‘द कारवां’ की दो फॉरेंसिक रिपोर्टों में से दूसरी रिपोर्ट से शुरू हुआ. पहली रिपोर्ट दिसंबर 2019 में छपी थी. इस रिपोर्ट में सुरेंद्र गडलिंग के कंप्यूटर के साथ छेड़छाड़ और सबूत गढ़ने के संकेत थे. मार्च 2020 में आयी दूसरी रिपोर्ट में यह खुलासा हुआ कि रोना विल्सन के कंप्यूटर में ट्रोजन मालवेयर मौजूद था. यह रिपोर्ट पुणे की फॉरेंसिक प्रयोगशाला की ओर से यह बताने के डेढ़ साल बाद सामने आयी कि कंप्यूटर की जाँच के बाद इसमें कुछ भी असंगत नहीं पाया गया है.

‘द कारवां’ के इस खुलासे से पैदा हुई उत्सुकता के चलते अगले कुछ वर्षों के दौरान कई स्वतंत्र जाँचें की गयीं. कुछ जाँचें अंतरराष्ट्रीय संगठनों ने अपनी दिलचस्पी के नाते स्वेच्छा से कीं, जब दुनिया भर में इस मुक़दमे को परखने की ज़रूरत महसूस होने लगी. इन्हीं में से कुछ जाँचें आरोपियों की कानूनी टीमों ने करवायीं. 2022 में साइबर सुरक्षा कंपनी ‘सेंटिनेल वन’ की एक स्वतंत्र रिपोर्ट आयी, जिसका शीर्षक था — “मॉडिफ़ाइड एलीफेंट एपीटी: दस साल तक सबूत गढ़ने की कहानी.” इसी रिपोर्ट में पहली बार इस हमलावर को “मॉडिफ़ाइड एलीफेंट” नाम दिया गया और यह बताया गया कि वह कम से कम 2012 से सक्रिय रहा है. यानी उसी साल से जब नेटवायर मालवेयर की बिक्री शुरू हुई थी.

द पोलिस प्रोजेक्ट ने जिन दस फॉरेंसिक रिपोर्टों की पड़ताल की, उनमें से सात फॉरेंसिक जाँचें इलेक्ट्रॉनिक उपकरणों पर केंद्रित थीं, जबकि तीन मॉडिफ़ाइड एलीफेंट नेटवर्क को समझने की कोशिशों से जुड़ी थीं. उनके कोड और फॉरेंसिक विवरणों में छिपी अहम बातों से हमें यह पता चला कि मालवेयर का इस्तेमाल जिन लोगों को निशाना बनाने के लिए किया गया, उसमें मालवेयर के संचालन की असली मंशा क्या थी, और यह भी कि मालवेयर के जो हमले हुए वे कब और कैसे पुणे पुलिस की बीके 16 से संबंधित कार्यवाही से जा जुड़े. मालवेयर के संचालन के सदर्भ में सबसे अहम नाम शिवाजी पवार का मालूम होता है. दो साल तक एल्गार परिषद केस के जाँच अधिकारी के तौर पर उन्होंने ही पहली दस गिरफ्तारियाँ कीं और दो चार्जशीटें दाखिल कीं. मालवेयर के संचालन और सबूत गढ़ने की प्रक्रिया से पवार कम से कम उपरोक्त तीन आरोपियों से सीधे–सीधे जुड़े रहे हैं.

लेकिन इन खुलासों को समझने के लिए पहले यह समझना ज़रूरी है कि मॉडिफ़ाइड एलीफेंट आखिर है क्या? वह किस साइबर दिक्–काल में काम कर रहा था? और पूरे एक दशक तक उसके विस्मयकारी तौर–तरीक़े कैसे बदलते और विकसित होते गये?

चरण एक: उत्पत्ति – नेटवायर और मॉडिफ़ाइड एलीफेंट का आरम्भ

“मॉडिफ़ाइड एलीफेंट” नाम की यह अजीब सी चीज़ आखिर है क्या? इसका जवाब देने से पहले यह पूछना ज़रूरी है कि “मॉडिफ़ाइड एलीफेंट कौन है, या कौन–कौन है?” साइबर सुरक्षा की दुनिया में मॉडिफ़ाइड एलीफेंट (ME) को एडवांस्ड पर्सिस्टेंट थ्रेट (APT) कहा जाता है. इसका मतलब है एक ऐसा खास और लगातार चलने वाला साइबर हमला, जिसमें कोई एक व्यक्ति या कोई समूह अवैध रूप से किसी नेटवर्क या लोगों के कम्पूटर में लंबे समय तक मौजूद रहता है, ताकि बेहद संवेदनशील जानकारी इकट्ठा की जा सके. यह उसी तरह की हैकिंग करनेवाला एक गिरोह होता है, जिसे आम लोग अक्सर सिर्फ़ कहानियों या साइबर विशेषज्ञों की बातों से जान पाते हैं. ऐसी हैकिंग इतनी ख़तरनाक होती है कि देशों को भी हिला कर रख सकती है.

‘सेंटिनल वन’ की जाँच के अनुसार भारत में मॉडिफ़ाइड एलीफेंट की गतिविधियों के सबसे शुरुआती संकेत 2012 तक पाये जाते हैं, हालाँकि इस बात का खुलासा एक दशक बाद हुआ. उस समय तकनीकी रूप से यह कोई बहुत उन्नत साइबर खतरा नहीं था. लेकिन यह भारत में मानवाधिकार वकीलों, आदिवासी अधिकार कार्यकर्ताओं और सरकार की आलोचना करने वाले अकादमिक लोगों को निशाना बनाने लगा था. ये वही लोग हैं, जिन्हें सरकार अक्सर “अर्बन नक्सल” जैसे शब्दों से बदनाम करती रही है. इसकी शुरुआत एक साल बाद ही होने वाली गड़चिरोली केस की गिरफ़्तारियों की पृष्ठभूमि में दिखायी देती है. ‘सेंटिनल वन’ के अनुसार इस दौरान मॉडिफ़ाइड एलीफेंट अपने शिकार लोगों की रोज़मर्रा की कंप्यूटर गतिविधियों पर नज़र रखने के लिए बहुत ही साधारण की–लॉगिंग तकनीक का इस्तेमाल करता था. की–लॉगिंग का मतलब है ऐसा तरीका, जिसमें किसी वायरस के ज़रिये कंप्यूटर पर टाइप किये गये हर अक्षर को रिकॉर्ड कर लिया जाता है. इससे हमलावर को पासवर्ड और निजी जानकारी मिल सकती है. ‘सेंटिनल वन’ ने अपनी रिपोर्ट में इन शुरुआती तरीकों का मज़ाकिया अंदाज़ में मूल्यांकन किया है. रिपोर्ट बताती है कि उस समय इस्तेमाल किया गया कोड बेहद साधारण, कमज़ोर और बेकार–सा था. कई बार सीधे ऑनलाइन हैकिंग फ़ोरम से चुराया हुआ होता था.

[जब ये की–लॉगर भेजे जाते थे, तब उनका कोड ‘विजुअल बेसिक’ नाम की साधारण प्रोग्रामिंग भाषा में लिखा होता था. यह तकनीकी रूप से कोई खास चीज़ नहीं, बल्कि काफ़ी साधारण स्तर की था. उन्हें इतने कमज़ोर तरीक़े से बनाया गया था कि वे अब ठीक से काम भी नहीं करते. इन की–लॉगर्स की बनावट 2012 में इटली के हैकिंग फ़ोरम पर खुले तौर पर साझा किये गये कोड जैसी ही होती थी. कुछ मामलों में तो मॉडिफ़ाइड एलीफेंट का यह कोड उन फ़ोरम वाले कोड से भी ज़्यादा कमज़ोर होता, क्योंकि इसे काम करने के लिए खास तरह की वेब सामग्री पर निर्भर रहना पड़ता था.]

उसी साल “worldwidewebs[.]com” नाम का एक सामान्य–सा दिखने वाला डोमेन इंटरनेट पर रजिस्टर किया गया. इसी के साथ साइबर अपराध की दुनिया में एक नया रिमोट एक्सेस ट्रोजन (RAT) सामने आया – वही था कुख्यात नेटवायर. शुरुआती दौर में नेटवायर का यह संस्करण अभी पूरी तरह विकसित नहीं हुआ था और उसमें किसी कंप्यूटर को दूर से नियंत्रण करने की वे सारी क्षमताएँ नहीं थीं, जिनके लिए उसे बाद में जाना गया. विडंबना यह है कि इस संस्करण की प्राथमिक विशेषता यही थी कि वह सिर्फ़ की–लॉगिंग ही ठीक से कर पाता था. अगले दो वर्षों में नेटवायर एक ऐसा मालवेयर बन गया, जो दूर से किसी कंप्यूटर पर बिल्कुल तबियत से नियंत्रण कर लेता. इन्हीं वर्षों में मॉडिफ़ाइड एलीफेंट ने नेटवायर को अपने प्रमुख मालवेयर औज़ार के रूप में चुन लिया, जिसकी शुरुआत 2014 में स्टैन स्वामी के कंप्यूटर में घुसपैठ से हुई.

चरण दो: संक्रमण – मॉडिफ़ाइड एलीफेंट के हैकिंग गिरोह का धीमे–धीमे विस्तार

मॉडिफ़ाइड एलीफेंट अपने मालवेयर – चाहे शुरुआत में की–लॉगर कोड से हो या बाद में आये नेटवायर प्रोग्राम से – गूगल, याहू जैसी सेवाओं के स्पैम खातों से बड़ी संख्या में भेजे गये फिशिंग ईमेल के ज़रिए विभिन्न कंप्यूटरों में डाल दिये जाते थे. चूँकि ऐसी ईमेल सेवाओं पर खाते मुफ़्त में बन जाते हैं और कई जगह पहचान की जाँच भी नहीं होती, इसलिए मॉडिफ़ाइड एलीफेंट जैसे हैकरों के लिए बिना पहचान वाले कई खाते बनाना आसान था. स्टैन स्वामी के ईमेल के हैक हो जाने के बाद (जो शायद पहला और सबसे सफल हमला था ) एल्गार परिषद के आरोपियों और उनके क़रीबी लोगों को निशाना बनाना और भी खुल कर होने लगा.

मॉडिफ़ाइड एलीफेंट ने स्टैन स्वामी के ईमेल का इस्तेमाल करते हुए वामपंथी बौद्धिक हलकों में उनके दोस्तों और भरोसेमंद साथियों को निशाना बनाकर उत्तरोत्तर फ़ैलते जाल में फँसाया. इसका मकसद यह सुनिश्चित करना था कि आगे जिन लोगों को संक्रमित ईमेल भेजे जाएँ, वे उन्हें किसी भरोसेमंद व्यक्ति की ओर से आया हुआ समझें. 2016 की शुरुआत तक हर्षल लिंगायत, अरुण फ़रेरा और प्रशांत राही के ईमेल भी इस जाल में फँस गये. इन्हीं ईमेल के जरिए एक और कंप्यूटर की हार्ड डिस्क को संक्रमित कर दिया गया. वह था फरवरी 2016 में हैक किया जाने वाला सुरेंद्र गडलिंग का कंप्यूटर, जिसकी हार्ड डिस्क की क्लोन कॉपी अभियोजन पक्ष ने अपनी शासकीय फॉरेंसिक जाँच पूरी कर लेने के बाद उन्हें सौंपी, जिससे दुबारा फॉरेंसिक जाँच की जा सकी.

कालक्रम के हिसाब से जिन तीन कम्पूटरों की जाँच हुई और उनकी रिपोर्टें सामने आयी हैं, उनमें से गडलिंग के कंप्यूटर में सेंध लगाने की घटना दूसरी थी. इसके कुछ ही समय बाद, जून 2016 में रोना विल्सन के कंप्यूटर में भी सेंध लगायी गयी. इन तीनों हमलों की प्रकृति और समय आपस में जुड़े हुए हैं. इन्हें हम आर्सनल द्वारा जाँचे गये हमले कहेंगे, क्योंकि आर्सनल नामक एजेंसी ने ही इन्हें गहराई से उजागर किया. इन्हें समझने से मॉडिफ़ाइड एलीफेंट के काम करने का तरीका स्पष्ट हो जाता है. (सभी कथित आपराधिक दस्तावेज़ों और फॉरेंसिक रिपोर्टों का विस्तृत विवरण यहाँ उपलब्ध है.)

गडलिंग की ही तरह रोना विल्सन के कंप्यूटर में भी वायरस एक भरोसेमंद व्यक्ति के ज़रिए से भेजा गया. इस बार हैकरों ने विल्सन के सह–आरोपी वरवर राव के नाम से ईमेल भेजा. इसी तरह किसी अपुष्ट समय हैनी बाबू का ईमेल भी हैक कर लिया गया.

चरण तीन: कब्ज़ा – सबकी जासूसी शुरू

क्रमानुसार स्टैन स्वामी, सुरेंद्र गडलिंग और रोना विल्सन के कंप्यूटरों में घुसपैठ के बाद लंबे समय तक चली एक सघन और अचंभित करने वाली निगरानी शुरू हो गई. कंप्यूटर की पूरी हार्ड डिस्क की एक–एक कॉपी हैकरों के आभासी सर्वर पर बना ली गई थी, जिससे हैकर हर हार्ड डिस्क को ख़ुद संचालित कर लेते थे. टाइप किये गये दस्तावेज़, भेजे और पाये गये ईमेल, देखी गयी वेबसाइटें, यहाँ तक कि पासवर्ड और अकाउंट लॉग–इन जैसी संवेदनशील जानकारियाँ भी महीनों तक लगातार रेकॉर्ड और निगरानी में रखी गयीं. आर्सनल कंसल्टिंग के अध्यक्ष मार्क स्पेंसर ने इन तीनों आरोपियों के इलेक्ट्रॉनिक उपकरणों की जाँच की. रिपोर्ट भेजने के लिए रोना विल्सन की बचाव टीम के अनुरोध पर उन्होंने 2021 और 2022 के बीच कुल पाँच विस्तृत रिपोर्टें प्रकाशित कर दीं. स्पेंसर ने अपनी रिपोर्ट में लिखा है – “उल्लेखनीय है कि आर्सनल ने अब तक जितना कुछ देखा है उसके मद्देनजर, साक्ष्यों के साथ छेड़छाड़ के मामले में, अनेक आरोपियों के कंप्यूटरों में पहला आपराधिक दस्तावेज़ पहुँचाने से लेकर अंतिम आपराधिक दस्तावेज़ पहुँचाने तक के इतने लंबे अंतराल को देखते हुए, यह सबसे गंभीर मामलों में से एक है.”

अपनी किताब ‘द इनकार्सरेशन्स: भीमा कोरेगांव एंड द सर्च फॉर डेमोक्रेसी इन इंडिया’ में अल्पा शाह लिखती हैं कि शुरू में स्पेंसर को किसी साज़िशाना क्रियाकलाप की संभावना के प्रति बहुत संदेह था. उन्हें यह बात बहुत अजीब लगी कि इतना बेधड़क ऑपरेशन मामूली सी प्रारंभिक फॉरेंसिक जाँच में कैसे उजागर नहीं हो सका, खास कर इतने चर्चित मामले में? “मुझे तो ऐसा लगा था कि हम जल्दी ही इस बात का खुलासा कर देंगे कि रोना विल्सन के कंप्यूटर में कोई संदिग्ध गतिविधि नहीं हुई है,” स्पेंसर ने अल्पा शाह से कहा. “मेरा झुकाव संदेह ख़ारिज करने की ओर ही था. इस बात की मुझे किसी भी तरह से उम्मीद नहीं थी कि मैं हमले के पूरे तामझाम, आक्रामक निगरानी और इलेक्ट्रॉनिक सबूतों से छेड़छाड़ के इतने विशाल दलदल की ओर चले जा रहा हूँ.”

तीनों हमलों में सबसे व्यापक हमला स्टैन स्वामी पर हुआ पाया गया है. इसमें पूरे 52 महीनों तक चले एक नहीं, बल्कि नेटवायर के तीन अलग–अलग हमले शामिल थे, जो 12 खास तरह के वायरसों के ज़रिये किये गये. उनके कंप्यूटर में जो घुसपैठ हुई उससे 13 स्टोरेज डिवाइसों से 24,000 से ज़्यादा फाइलें चोरी की गयीं. इसके बाद सबूत मिटाने की असफल कोशिश भी की गयी, जिसकी कड़ी जून 2019 तक जाती है, ठीक उस रात तक, जिसके अगले दिन पुणे पुलिस ने उनके इलेक्ट्रॉनिक उपकरण ज़ब्त कर लिये.

इसके मुक़ाबले गडलिंग के कंप्यूटर पर हुआ हमला कम समय का था. तक़रीबन 20 महीनों की घुसपैठ के बाद, यह नवंबर 2017 में अचानक रुक गया, जब इत्तिफ़ाक़ से उन्होंने अपने कंप्यूटर का ऑपरेटिंग सिस्टम दोबारा इंस्टॉल करने का फैसला कर लिया. इससे वे आगे के लगभग पाँच महीने की हैकिंग से बचे रह गये, लेकिन तब तक उनके कंप्यूटर में ढेरों आपराधिक दस्तावेज़ डाले जा चुके थे. रोना विल्सन के कंप्यूटर पर हमला 22 महीनों तक चला, 17 अप्रैल 2018 को उनके इलेक्ट्रॉनिक उपकरण ज़ब्त किये जाने से ठीक एक हफ़्ते पहले तक.

नेटवायर के ज़रिए जब मॉडिफ़ाइड एलीफेंट अपना दीर्घकालीन निगरानी अभियान चला रहा था, उसी दौरान एक और बदकार मालवेयर अपने चुने हुए शिकारों के घेरे के ज़रिए दाखिल हो रहा था. इसके निशाने पर ज़्यादातर मानवाधिकार कार्यकर्ता, वकील और वामपंथी सोच वाले बुद्धिजीवी थे. लेकिन यह मालवेयर न तो बाज़ार में खुले तौर पर मिलता था और न ही इसका संचालन कम कुशलता–प्राप्त हैकर कर सकते थे. जुलाई 2017 में रोना विल्सन के आईफ़ोन में इज़राइल की एनएसओ कंपनी का कुख्यात जासूसी सॉफ़्टवेयर पेगासस डाला गया. इसे सिर्फ़ सरकारों और सेनाओं को बेचा जाता है, जिस पर कई नैतिक सवाल भी उठते रहे हैं. लगभग इसी वक़्त तीनों के कंप्यूटरों में आपराधिक दस्तावेज़ डालने की प्रक्रिया शुरू हो चुकी थी. पेगासस और मॉडिफ़ाइड एलीफेंट के हमलों के बीच एक और मानीखेज़ समानता यह पायी गयी कि पुणे पुलिस ने जब पहली बार इलेक्ट्रॉनिक उपकरण ज़ब्त किये उसके ठीक पहले, अप्रैल 2018 में जैसे ही मॉडिफ़ाइड एलीफेंट का संक्रमण रुक गया, उसी समय पेगासस का संक्रमण भी रुक गया.

अगस्त 2021 में आर्सेनल कंसल्टिंग ने पेगासस संक्रमण की पुष्टि कर इस साइबर साज़िश में किसी सरकारी किरदार पर पक्का संदेह पैदा कर दिया. एक साल बाद सुप्रीम कोर्ट ने भी कहा कि जाँच किये गये 29 मोबाइल फ़ोनों में से कम से कम 5 में किसी न किसी तरह का माललवेयर मिला है. हालांकि तत्कालीन मुख्य न्यायाधीश एनवी रमणा ने यह दर्ज कर कि केंद्र सरकार ने तकनीकी जाँच में सहयोग नहीं किया, लिहाजा पक्के तौर पर साबित नहीं हो सका है कि पेगासस का इस्तेमाल हुआ है या नहीं, मामला ठंडे बस्ते में डाल दिया.

चरण चार : फ़र्ज़ीबाड़ा – झूठे सबूत गढ़ना और कंप्यूटरों में डाल देना

3 नवंबर 2016 को मॉडिफाईड एलीफेंट (ME) ने पहली बार नेटवायर की मदद से किसी हैक किये गये कंप्यूटर में खुद फाइल बनायी. इससे पहले वह केवल जानकारी देखता या चुराता था. इस बार हैकर ने रोना विल्सन के कंप्यूटर में “Rbackup” नाम का एक छिपा हुआ फ़ोल्डर बनाया. रोना विल्सन की ओर से उनके वकीलों ने आर्सनल को उन “10 मुख्य आपराधिक दस्तावेज़ों” की सूची दी थी, जिनके आधार पर पुणे पुलिस ने उनके ख़िलाफ़ केस बनाया था; साथ में “24 अन्य ग़ौरतलब फाइलें” भी सौंपीं. फॉरेंसिक जाँच से पता चला कि ये सभी 34 फाइलें हैकर ने खुद “Rbackup” नाम के उसी छिपे हुए फ़ोल्डर में डाली थीं, और यह काम मार्च 2017 से 2018 के बीच लगभग एक साल में किया गया.

इसी तरह के छिपे हुए फ़ोल्डर स्टैन स्वामी और सुरेंद्र गडलिंग के कंप्यूटरों में भी बनाये गये थे. तीनों मामलों का समय एक दूसरे से मेल खाता है. तीनों ही मामलों में आर्सनल ने यह पाया कि विल्सन, गडलिंग और स्टैन स्वामी में से किसी ने भी न तो इन आपराधिक फाइलों को खोला और न ही उन छिपे हुए फोल्डरों को, जिनमें ये आपराधिक फाइलें डाली गई थीं.

मॉडिफाईड एलीफेंट का फाइलें डालने का तरीक़ा इतना सीधा और सरल था कि उसे आसानी से पकड़ा जा सकता था. इसी कारण आर्सनल सिर्फ़ कंप्यूटर की क्लोन कॉपी देखकर ही मॉडिफाईड एलीफेंट की पूरी ग़ैरक़ानूनी गतिविधियों का इतिहास समझ सका. गडलिंग के कंप्यूटर में ऑपरेटिंग सिस्टम दोबारा डालते हुए रीबूट किये जाने की बात इसी इतिहास से पता चली.

इस तरह अंजाम दिया जाता था यह फ़र्ज़ीबाड़ा:

- सबसे पहले मॉडिफाईड एलीफेंट कंप्यूटर में ऐसे फ़ोल्डरों के अंदर एक नया फ़ोल्डर बनाता, जिनका आम तौर पर बहुत कम इस्तेमाल होता. (लगातार और गहन निगरानी के बाद हैकर को यह आसानी से समझ में आ गया था कि कौनसे फ़ोल्डर बहुत कम इस्तेमाल किये जाते हैं) फिर वह उस फ़ोल्डर को “छिपा” देने का कमांड देता.

- इसके बाद मॉडिफाईड एलीफेंट उस छिपे हुए फ़ोल्डर में ज़िप की हुईं फ़ाइलें डालता. इन फ़ाइलों में या तो प्रतिबंधित भाकपा (माओवादी) से जुड़े दस्तावेज़ होते या फिर बिल्कुल गढ़े गये ऐसे दस्तावेज़, जिन्हें आरोपी के लिखे हुए होने का इल्ज़ाम लगाया जा सके.

- फिर मॉडिफाईड एलीफेंट एक सॉफ्टवेयर (WinRAR का एक संस्करण) का तात्कालिक इस्तेमाल करता, जिससे ज़िप फ़ाइलों को खोला जा सके. फ़ाइलें खुल जाने के बाद वह ज़िप फ़ाइलों को और इस्तेमाल किये गये सॉफ्टवेयर दोनों को हटा देता, ताकि यह न दिखे कि ये फ़ाइलें बाहर से लायी गयी हैं.

इस तरह मॉडिफाईड एलीफेंट ने तीनों ही निशाना पर रहे कंप्यूटरों में आपराधिक फ़ाइलें पहुँचाने के लिए खासी जटिल प्रक्रिया अपनायी हुई थी. इसी वजह से इसकी तकनीकी रूप से अधकचरी प्रकृति के कारण अवैध गतिविधियों के ढेरों सबूत पकड़ में आ सके. आर्सनल वायरस के इस्तेमाल से बचे हुए लॉग, उपयोग किये हुए विंडोज़ फ़ाइल सिस्टम और WinRAR के आसानी से पता चलने वाले इतिहास के आधार पर, हमलावर की लगभग हर डिजिटल गतिविधि को, यहाँ तक कि किस मिलीसेकंड में क्या कर दिया गया, सब कुछ पता लगाने में सक्षम था. इसके अलावा मॉडिफाईड एलीफेंट ने कई गंभीर गलतियाँ भी कीं. इनमें एक हाबड़तोड़ सफ़ाई अभियान भी शामिल था (जिसका ज़िक्र आगे किया गया है), लेकिन स्टैन स्वामी के सिस्टम के असमय बंद हो जाने के कारण यह सफ़ाई अधूरी रह गयी.

एक और गलती यह थी कि रोना विल्सन और सुरेन्द्र गडलिंग के सिस्टमों के बीच एक फ़ाइल भेजने की प्रक्रिया गड़बड़ा गयी. 22 जुलाई 2017 को मॉडिफाईड एलीफेंट ने गडलिंग और विल्सन दोनों के सिस्टमों में मौजूद ट्रोजन (जो अब तक संक्रमित हो चुका था) का इस्तेमाल कर, एक साथ दूर से उन तक पहुँच बनायी, ताकि आपराधिक दस्तावेज़ भेजे जा सकें. संभवतः भ्रम की स्थिति में, मॉडिफाईड एलीफेंट ने ग़लति से “CC – Financial Policy.docx” नाम की फ़ाइल विल्सन के सिस्टम में भेज दी, जबकि यह फ़ाइल असल में गडलिंग के कंप्यूटर में भेजी जानी थी, जहाँ बाद में इसके पाये जाने की योजना थी. अपनी ग़लति समझ में आते ही मॉडिफाईड एलीफेंट ने तुरंत वह फ़ाइल सुरेन्द्र गडलिंग के सिस्टम में भेज दी और रोना विल्सन के सिस्टम से उसे डिलीट कर दिया. यह पूरी प्रक्रिया लगभग बीस मिनट में पूरी हुई.

इस तरह की छोटी लेकिन अहम गलतियों के बावजूद मॉडिफाईड एलीफेंट के पास या तो प्रतिबंधित भाकपा (माओवादी) से जुड़े असली दस्तावेज़ों तक पहुँच थी, या फिर उनके बारे में इतनी जानकारी थी कि वह ख़ुद ही ऐसे दस्तावेज़ गढ़ सके, या फिर दोनों ही बातें थीं. इससे यह संकेत मिलता है कि इस पूरी क़वायद में कोई शक्तिशाली और संसाधनों से लैस टीम शामिल थी. जैसा कि स्पेंसर ने आर्सनल की पाँचों रिपोर्टों में बार–बार ज़ोर देकर कहा है, “हमलावर के पास बहुत ज़्यादा संसाधन थे (और समय भी).” आर्सनल की इस जाँच के बाद सबूत गढ़ने की पद्धति, आपराधिक दस्तावेज़ों की डिलीवरी और हमले की ज़ाहिर तौर से उच्च–स्तरीय प्रकृति ने कैलिफ़ोर्निया स्थित स्वतंत्र साइबर सुरक्षा खुफिया कंपनी ‘सेंटिनल वन’ और उसकी फॉरेंसिक इकाई ‘सेंटिनल लैब्स” का भी ध्यान खींचा.

सेंटिनल लैब्स” के लिए जुआन आंद्रेस गुएरेरो–सादे और इगोर त्सेमाखोविच की लिखी सितंबर 2021 की एक रिपोर्ट में तुर्की–केंद्रित एक एपीटी के अभियानों का बेहद विस्तार से खुलासा किया गया है, जिसे उन्होंने अपने मालवेयर ढाँचे में बार–बार EGM अक्षरों के इस्तेमाल के कारण EGoManiac नाम दिया. मॉडिफ़ाइड एलीफेंट (ME) की ही तरह, इस ‘ईगोमेनियाक’ के हमलों में भी पीड़ितों के सिस्टम में सेंध लगायी गयी. यहाँ तुर्की के पत्रकारों के एक समूह को निशाना बनाया गया, जहाँ RATs के ज़रिये आपराधिक दस्तावेज़ डाले गये. बाद में इन्हीं दस्तावेज़ों का इस्तेमाल तुर्की राष्ट्रीय पुलिस ने गिरफ़्तारियों को सही ठहराने और पीड़ितों को कई वर्षों तक नाजायज़ जेल में रखने के लिए किया.

दोनों ही मामलों में आर्सनल कंसल्टिंग ने एक स्वतंत्र एजेंसी के रूप में अहम भूमिका निभायी, जिससे उन हमलों की असली साइबर–फॉरेंसिक सच्चाई उजागर हुई, जो कि वहाँ की राज्य एजेंसियाँ नहीं कर पायी थीं. दरअसल ‘ईगोमेनियाक’ पर सेंटिनल की रिपोर्ट के बाद ही आर्सनल कंसल्टिंग ने उन्हें भारत में मानवाधिकार कार्यकर्ताओं पर लक्षित इन हमलों के बारे में सजग किया. इसके बाद गुएरेरो–सादे ने सेंटिनल के साइबर ख़तरों पर शोध करने वाले एक अन्य विशेषज्ञ टॉम हेगेल के साथ मिलकर भारत में डिजिटल जासूसी के स्वरूप की व्यापक साइबर–फॉरेंसिक जाँच की. इसी जाँच से उन्होंने एक साझा हमलावर की पहचान की, जिसे उन्होंने मॉडिफ़ाइड एलीफेंट APT नाम दिया.

यूँ मॉडिफ़ाइड एलीफेंट के कारनामे अलग से देखें जाएँ, तो चौंकाने वाले और अजीब भी लग सकते हैं. लेकिन यह तो उभरती राज्य–प्रायोजित साइबर जासूसी और साज़िशों के सिलसिले की भयावह हक़ीक़त की महज़ एक बानगी भर है. यह ऐसे हालत की ओर इशारा करता है जहाँ राष्ट्रीय सुरक्षा से जुड़े मामलों में अदालतों में इलेक्ट्रॉनिक उपकरणों को सबूत के रूप में पेश किये जाने की बुनियाद पर ही सवाल खड़े हो जाते हैं.

सेंटिनल की रिपोर्ट में कहा गया है कि, “साइबर ख़तरों के पूरे मंज़र पर यह बात, कि कोई हमलावर अपने लाचार विरोधियों को झूठा फँसाकर जेल भिजवाने के लिए तैयार बैठा हो, बेहद चिंता की हद तक कम रिपोर्ट की गयी है, जिससे सबूत के तौर पर लाये जाने वाले डिवाइसों की विश्वसनीयता पर परेशान करने वाले सवाल खड़े हो जाते है.” रिपोर्ट आगे कहती है, “मॉडिफ़ाइड एलीफेंट बहुत वर्षों से सक्रिय रहा है, अनुसंधानकर्ताओं का ध्यान और अपनी शिनाख़्त से बचते हुए, क्योंकि उसके क्रियाकलाप का दायरा सीमित, उसके औज़ार बिल्कुल साधारण और उसके निशाने क्षेत्र–विशेष तक सीमित रहे हैं.”

चरण पाँच: ज़ब्ती – हड़बड़ाहट में सफ़ाई का प्रयास

सुरेंद्र गडलिंग पर किया गया साइबर हमला अपवाद था क्योंकि यह अधूरा रह गया. उन्होंने अपने सिस्टम में फिर से विंडोज़ इंस्टॉल करवा लिया. माना जा सकता है कि उन्होंने किसी दूसरी तकनीकी समस्या के कारण किसी पेशेवर से यह करवाया होगा. जबकि रोना विल्सन और स्टैन स्वामी पर हुए मॉडिफ़ाइड एलीफेंट हमले उनके इलेक्ट्रॉनिक उपकरणों में आखिर तक की गयी संदिग्ध गतिविधि के साथ खत्म हुए. रोना विल्सन के मामले में यह 16 अप्रैल की देर रात तक, अगले दिन की ज़ब्ती के ठीक पहले, फ़ाइल सिस्टम लॉग की कड़ी निगरानी के साथ ख़त्म हुआ. छः दिन पहले उनके आईफ़ोन से पेगासस हटाने की क्रिया भी हुई.

स्टैन स्वामी के मामले में यह कहना अल्प उक्ति होगा कि आखिरी गतिविधि संदिग्ध थी. 11 जून 2019 को उनके उपकरण ज़ब्त होने से एक दिन पहले, मॉडिफ़ाइड एलीफेंट ने नेटवायर का इस्तेमाल करके नुकसान पहुँचाने वाली अपनी संदिग्ध गतिविधियों की व्यापक सफ़ाई शुरू की. इसमें अधकचरी एंटी–फॉरेंसिक गतिविधि भी शामिल थी, जो संभवतः स्टैन स्वामी के रात 9 बजे कंप्यूटर बंद करने से अनजाने ही, बीच में रुक गई. उस समय वायरस की अपने तथाकथित स्व–विनाश की क्रिया बस शुरू ही होने वाली थी. यह सफ़ाई हैकर को अपने बचाव की लिए ज़रूरी थी, जिसमें मोटे तौर पर शामिल थे – उसकी ओर से हुईं निगरानी और आपराधिक गतिविधियों के निशान मिटाना; अवैध गतिविधियों को छिपाने के लिए “शोर” पैदा करना और बदनीयती से डाले गये फ़ोल्डरों के नाम बदलकर सामान्य दिखने वाले नाम रख देना, जैसे “डेस्कटॉप” और “ऑपेरा.”

निगरानी की गतिविधियों के निशान मिटाने के तहत “ज़बरदस्ती और चुपचाप” फ़ाइलें हटाने वाला एक कमांड देकर हैकर ने छिपे हुए अपने कार्यस्थल से 14,313 फ़ाइलें एक साथ हटा दीं. हैकर का कार्यस्थल स्वामी के सिस्टम में वही जगह थी जहाँ से वह उनकी फ़ाइलें चुपचाप अपने सर्वरों में भेज दिया करता. इसी तरह दो अन्य फ़ोल्डरों में जहाँ हैकर ने अपनी बदनीयत गतिविधियाँ की थीं, वहाँ “शोर” पैदा करने के लिए भी बदहवासी से क़दम उठाये गये, जिस दौरान होने वाली ग़लतियों को नज़रअंदाज़ कर दिया गया और फ़ाइल सुरक्षा से जुड़ी चेतावनियों को दबा दिया गया. विडंबना यह रही कि फ़ाइलों और गतिविधि लॉग को इतनी जल्दी–जल्दी डिलीट करने के बावजूद, आर्सनल डिलीट करने की उन प्रक्रियाओं के लॉग को फिर से तैयार करने में सफल रहा. यह मॉडिफ़ाइड एलीफेंट की कोशिशों की एक और बड़ी नाकामी थी.

यहाँ यह बात दोहरानी होगी कि रोना विल्सन या सुरेंद्र गडलिंग की तुलना में स्टैन स्वामी के कंप्यूटर पर किया गया मॉडिफ़ाइड एलीफेंट का हमला कहीं ज़्यादा व्यापक था. उन पर यह हमला रोना विल्सन के सिस्टम पर हुई गतिविधियों के बाद भी एक साल से अधिक समय तक चलता रहा और सुरेंद्र गडलिंग के मामले में लगभग दो साल अधिक चला. स्वामी के सिस्टम में डाले गये नेटवायरों की संख्या भी अधिक थी और उनके संस्करण भी अन्य दोनों हमलों में इस्तेमाल किये गये संस्करणों से ज़्यादा उन्नत थे. इसलिए स्वामी के ख़िलाफ़ चले मॉडिफ़ाइड एलीफेंट के अभियान में कुछ विशिष्ट बातें होना कोई ग़ैर नहीं. फिर भी यह बात ध्यान देने लायक है कि इतनी हड़बड़ाहट से और सघन रूप से सफ़ाई की कोशिश खास तौर पर स्टैन स्वामी के सिस्टम में ही की गयी. जबकि बाक़ी दो सिस्टमों में हमले के निशान मिटाने की कोई कोशिश नहीं की गयी. जबकि विल्सन और गडलिंग के सिस्टमों में डाले गये सबूत कहीं ज़्यादा मारक थे, जैसे विल्सन के सिस्टम की वह कुख्यात फ़ाइल “Ltr_1804_to_CC.pdf,” जिसमें प्रधानमंत्री की हत्या के ख़्याल का एक सुझाव के तौर पर और हथियार व गोलियाँ ख़रीदने की सनसनीखेज़ योजना का ज़िक्र है.

इस संदर्भ में यह बात और भी ज़्यादा प्रासंगिक हो जाती है कि स्टैन स्वामी के इलेक्ट्रॉनिक उपकरणों की ज़ब्ती पहले दौर की गिरफ़्तारियों के एक साल से भी अधिक बाद में हुई, जिस दौरान सुरेंद्र गडलिंग और रोना विल्सन के ख़िलाफ़ अभियोजन के केस के रेतीले महल के कणों को बिखरने के लिए पर्याप्त समय मिल चुका था. अप्रैल 2018 के बाद पुणे पुलिस ने आरोपियों के ख़िलाफ़ डिजिटल साक्ष्यों का अपना ज़ख़ीरा फटाफट खाली कर दिया था. रोना विल्सन के कंप्यूटर से बरामद फ़ाइलों को मीडिया में बाँट देने पर तो पुलिस अधिकारियों को उच्च अदालतों से फटकार और दुनिया भर के नागरिक समाज से सवालों का भी सामना करना पड़ा था.

2019 के मध्य तक स्टैन स्वामी के घर पर पुलिस का छापा पड़ने से पहले ही, रोना विल्सन और सुरेंद्र गडलिंग के बचाव पक्ष की टीमें अपने विश्लेषणार्थ उनसे ज़ब्त बताये जाने वाले उपकरणों की क्लोन कॉपियों की माँग भी करने लगी थीं. अभियोजन पक्ष को तब तक यह पता चल चुका था कि वह इस माँग को ज़्यादा समय तक टाल नहीं पाएगा. मॉडिफ़ाइड एलीफेंट के ज़रिए से बड़ी मेहनत से रचे गये डिजिटल अफ़साने की परतें अब उजागर होने लगी थीं. इसलिए पूरी संभावना है कि स्वामी के कंप्यूटर के अंदर की गयी सफ़ाई उस पकी–पकायी साज़िश को छुपाये रखने की आख़िरी हताश कोशिश थी.

मॉडिफ़ाइड एलीफेंट कौन है? पुणे पुलिस से इसके सीधे संबंध का खुलासा

यह बात बहुत अहम है कि तीनों ही मामलों में आपराधिक फ़ाइलें भीमा कोरेगांव की हिंसा होने से कई महीने पहले ही डाली जाने लगी थीं. एल्गार परिषद या उससे जुड़ी कथित साज़िश से संबंधित फ़ाइलें जनवरी 2018 से पहले नहीं डाली गईं; इन्हें संभाजी भिड़े और मिलिंद एकबोटे के ख़िलाफ़ एफआईआर दर्ज हो जाने के बाद डाली गयी हैं. सभी संकेतों से यही लगता है कि हमलावर पहले से ही पीड़ितों को किसी न किसी तरह के “माओवादी संबंध” के मुक़दमे में फँसाने की ज़मीन तैयार कर रहा था, ठीक वैसे ही जैसे गड़चिरोली के मुक़दमे में छः लोगों के साथ किया गया था. भीमा कोरेगांव की हिंसा होने के बाद ही हमलावर ने उन्हें उस घटना से जोड़ने की कोशिशें शुरू कीं. यानि बाद में सुविधानुसार कहानी गढ़ ली गयी. लेकिन सवाल यह है कि रणनीति में यह बदलाव क्यों और कैसे आया?

इन सवालों का सिरा पकड़ने पर मॉडिफ़ाइड एलीफेंट की अज्ञात और रहस्यमय मंशाओं में छिपी तमाम दूसरी असंगतियों की गुत्थी सुलझती जाती है: क्यों बीके 16 और अन्य मानवाधिकार कार्यकर्ताओं को ही मॉडिफ़ाइड एलीफेंट के हमलों का निशाना बनाया गया? इस बात पर ग़ौर करते हुए कि हमलावर के पास पीड़ितों की निजी जानकारी और ऑनलाइन पहचान तक निर्बाध पहुँच होने के बावजूद उसने न तो कभी वित्तीय लाभ उठाने की कोशिश की और न ही किसी तरह की धोखाधड़ी की, यह सवाल पैदा हो जाता है कि इन हमलों का आख़िर मकसद क्या था? भले ही यह हमला तकनीकी रूप से बहुत परिष्कृत न रहा हो, लेकिन यह नकारा नहीं जा सकता कि इस अभियान के लिए मॉडिफ़ाइड एलीफेंट से संचालित मालवेयर संरचना साइबर ख़तरों के मानकों के हिसाब से सक्षम, तकनीकी रूप से योग्य और पेशेवर क़िस्म की थी. तो फिर किसने इससे यह काम कराया? जिस किसी ने कराया हो, उसने उन आपराधिक दस्तावेज़ों के इस्तेमाल का कोई ढंग का पक्का डिजिटल मार्ग क्यों नहीं तैयार किया? अपनी अवैध गतिविधियों को उसने बेहतर तरीक़े से क्यों नहीं छिपाया? और सबसे आख़िरी मगर बेशक़ अहम सवाल यह है कि संक्रमित सिस्टमों पर छापे पड़ने से पहले हमलावर को यह कैसे मालूम हुआ कि छापे और ज़ब्ती की कार्यवाही से ठीक पहले अपनी लगायी हुई साइबर–आग कब बुझायी जाये?

इन सभी सवालों से यह स्वतःस्पष्ट ही नहीं है, बल्कि यह निंदनीय संकेत भी मिलता है कि मॉडिफ़ाइड एलीफेंट के सीधे संबंध राज्य और क़ानून लागू करने वाली एजेंसियों से थे, और यह भी कि वह या तो उनके निर्देश पर काम कर रहा था या फिर उनके साथ किसी न किसी क़िस्म का जीवंत संपर्क क़ायम रखते हुए उनके हित में काम कर रहा था. इस बात के संकेत पहले से ही मौजूद थे, इसमें कोई दो राय नहीं, मसलन राज्य की फॉरेंसिक प्रयोगशालाओं की ओर से मालवेयर हमलों का सच छुपाया जाना और मुक़दमे की कार्यवाही तथा अवैध साइबर गतिविधियों के बीच का सामंजस्य. इनसे जो अटकलें चल पड़ी थीं, जून 2022 में पुष्ट तथ्य में तब्दील हो गयीं.

‘WIRED’ की एक विशेष रिपोर्ट के ज़रिए से चार स्वतंत्र सूत्रों का एक चौंकाने वाला फॉरेंसिक खुलासा सामने आया है. शोधकर्ता गुएरेरो–सादे और हेगेल ने सेंटिनल लैब्स के लिए अपनी रिपोर्ट में मॉडिफ़ाइड एलीफेंट के पीछे मौजूद व्यक्ति या संस्था की पहचान करने से थोड़ा–सा परहेज़ किया था. लेकिन ‘वायर्ड’ की रिपोर्ट में बताया गया है कि इन्हीं शोधकर्ताओं ने बाद में किसी अब तक नामालूम ईमेल सेवा प्रदाता के यहाँ कार्यरत एक डिजिटल सुरक्षा विश्लेषक के साथ काम किया, जिस दौरान उनके सामने यह राज़ खुला कि रोना विल्सन, सुरेंद्र गडलिंग और हैनी बाबू के हैक किये गये ईमेल खातों से एक रिकवरी ईमेल और एक रिकवरी फ़ोन नंबर जुड़ा हुआ था. इस तरीक़े से जब कभी उन तीनों में से कोई अपना पासवर्ड बदल देता, तो उनके सिस्टम का हमलावर दोबारा उनके ईमेल खातों पर नियंत्रण हासिल करने में सक्षम था. ‘वायर्ड’ की रिपोर्ट के अनुसार, “इन शोधकर्ताओं को यह जानकर हैरानी हुई कि तीनों खातों से जो रिकवरी ईमेल जुड़ा था, उसमें पुणे के एक ऐसे पुलिस अधिकारी का पूरा नाम दर्ज है जिसका बीके-16 मुक़दमे से क़रीबी रिश्ता है.”

इसके बाद ‘वायर्ड’ ने दो अन्य डिजिटल सुरक्षा शोधकर्ताओं से संपर्क साधा, जिन्होंने पाया कि वह रिकवरी फ़ोन नंबर कई–एक, आसानी से देखे जा सकने वाले, सामान्य पुलिस डेटाबेस के अलावा लीक हुए किसी ट्रूकॉलर डेटाबेस में उसी पुलिस अधिकारी के साथ जुड़ा है. इन शोधकर्ताओं ने यह भी पाया कि उस रिकवरी नंबर से जुड़ा व्हाट्सऐप प्रोफ़ाइल फोटो उसी पुलिस अधिकारी का सेल्फ़ी है, जो ‘वायर्ड’ की रिपोर्ट के अनुसार, “एक आदमी है जो प्रेस कॉन्फ़्रेंसों में मौजूद वही अफ़सर मालूम होता है और उस समाचार फोटो में भी जो वरवर राव की गिरफ़्तारी के समय खींचा गया है.”

‘वायर्ड’ की रिपोर्ट में उस पुलिस अधिकारी की पहचान उजागर नहीं की गई है. लेकिन वरवर राव के साथ की तस्वीर ही वह अहम विवरण था, जिसने लेखिका अल्पा शाह को उस अधिकारी की शिनाख़्त करने में मदद की. बाद में शाह ने इस शिनाख़्त की पुष्टि ‘वायर्ड’ की टीम से भी करा ली.

वह ईमेल और फ़ोन नंबर किसी और का नहीं, पुणे पुलिस की ओर से एल्गार परिषद केस के जाँच अधिकारी, ख़ुद शिवाजी पवार का ही था.

नेटवायर का अंत, भविष्य के लिए सुराग

मार्च 2023 में संयुक्त राज्य अमेरिका के फ़ेडरल ब्यूरो ऑफ़ इन्वेस्टिगेशन (FBI) ने “worldwiredlabs[.]com” नामक डोमेन को ज़ब्त कर लिया. लगभग उसी समय इस वेबसाइट का संचालन करने के आरोप में एक क्रोएशियाई नागरिक को गिरफ़्तार किया गया और स्विट्ज़रलैंड में स्थित एक कंप्यूटर सर्वर को भी ज़ब्त किया गया, जहाँ से इसकी अधिकांश तकनीकी संरचना संचालित होती थी. इसी वेबसाइट पर 2012 से लेकर एक दशक से ज़्यादा समय तक नेटवायर बेचा जाता रहा है.

कई मायनों में नेटवायर और मॉडिफ़ाइड एलीफेंट का विकास साथ–साथ हुआ है. दोनों की शुरुआत 2012 में हुई और शुरुआत में दोनों ही भारी साइबर ख़तरों वाली संरचनाओं का अपेक्षाकृत कम ख़तरों वाला हिस्सा रहे हैं. समय के साथ साइबर जासूसी की दुनिया में दोनों विराट बन गये. नेटवायर के उदय और विकास ने भारत के राजनीतिक जगत में निर्दोष सामाजिक कार्यकर्ताओं और आलोचकों के ख़िलाफ़ चले मॉडिफ़ाइड एलीफेंट के कुत्सित अभियानों के महत्वाकांक्षी विस्तार को साथ ही साथ बल दिया और संभव बनाया. अब नेटवायर का पतन हमारे देश के नागरिकों के लिए भावी साइबर ख़तरों के कहीं ज़्यादा बड़े जाल का अंदेशा लेने का इशारा करता है, कि इस लोकतंत्र को तहस–नहस करने में वह कोई कसर नहीं छोड़ने वाला है.

नेटवायर के चलन से बाहर हो जाने के बाद, संभावना है कि मॉडिफ़ाइड एलीफेंट अब DarkComet नाम के एक दूसरे व्यावसायिक ट्रोजन की ओर रुख करे, जिसका नेटवायर और मॉडिफ़ाइड एलीफेंट, दोनों ही अपने अभियानों में कभी–कभार और सीमित रूप से इस्तेमाल करते रहे हैं. लेकिन आज के वायरसों का स्थान भविष्य में चाहे कोई और वायरस ले या ना ले, अब इनसे बचना मुश्किल होते जाने वाला है. स्टैन स्वामी, रोना विल्सन, सुरेंद्र गडलिंग और (बहुत संभव है कि) हैनी बाबू के भी इलेक्ट्रॉनिक उपकरणों से आर्सनल ने संकेतों और सबूतों का जो परिदृश्य प्रस्तुत किया उसे सेंटिनल ने इल्ज़ामात के इशारों की बौछार के रूप में विस्तारित किया है. इसके अलावा सेंटिनल की रिपोर्ट में SideWinder नामक एक और APT का भी ज़िक्र आया है, जिसने मॉडिफ़ाइड एलीफेंट के साथ–साथ सक्रिय रह कर उसी श्रेणी के पीड़ितों को निशाना बनाया, जिससे राज्य–प्रायोजित साइबर हमलावरों का संदिग्ध दायरा और फ़ैला हुआ मालूम होता है.

हिरासत में पांडू नरोटी की सामान्य बीमारी से (इलाज संभव होने पर भी) हुई मौत के एक साल बाद और साईबाबा के अधिक बिगड़ चुके स्वास्थ्य के कारण हुई मौत से सात महीने पहले, बॉम्बे हाई कोर्ट ने गड़चिरोली केस के छः आरोपियों को बरी कर दिया. मार्च 2017 में इस केस के इन छः आरोपियों को दोषी ठहराने वाला फ़ैसला जिस दास्तान–ए–बीके 16 का आग़ाज़ बना, उसी क्रम में रोना विल्सन, सुरेंद्र गडलिंग और स्टैन स्वामी के सिस्टमों में आपराधिक दस्तावेज़ डाले जाने लगे. वह फ़ैसला, जो मार्च 2024 में आकर पलट गया, बीके 16 केस का आधार भी था. गिरफ़्तारी के दस साल से भी ज़्यादा समय बाद महेश करिमन तिर्की और अन्य की सज़ा के विरुद्ध अपील की अविस्मरणीय अंतिम सुनवाई के बाद “माओवादी संबंध” के आरोप झेल रहे छः के छः व्यक्ति हर पहलू से दोषमुक्त माने गये और रिहा कर दिये गये हैं. इस आधार पर कि अभियोजन की मंज़ूरियाँ अवैध थीं, गवाह बनावटी थे और विश्वसनीय सबूत पूरी तरह नदारद थे. उनके ख़िलाफ़ पेश हो चुके इलेक्ट्रॉनिक सबूतों को भी प्रक्रिया–संबंधी घोर उल्लंघनों के कारण ख़ारिज़ कर दिया गया, जिससे छेड़छाड़ की आशंका को लेकर तर्कसंगत संदेह पैदा हुआ.

तात्पर्य यह कि अब समय के बोझ और वैश्विक निगरानी के सामने एल्गार परिषद/भीमा कोरेगांव साज़िश के मुक़दमे की बुनियाद का ढहना तय माना जा सकता है. धीरे–धीरे, लेकिन पक्के तौर पर, महज़ तारीफ़ के क़ाबिल तसव्वुर के सहारे गढ़े गये असरदार पर भद्दे झूठों के पहाड़ के पीछे छिपी सच्चाई अब कम से कम इंटरनेट पर थोड़े–से परिश्रम से पायी जा सकती है. अगर आज भी यह मामला क़ायम है और बीके 16 में से एक व्यक्ति भी अभी जेल में क़ैद है, तो इसका मतलब यही निकलता है कि हमारी श्रेष्ठ अदालतें राज्य की क़ानून–व्यवस्था लागू करने वाली शाखा के प्रति नरमी बरतने के परिणाम से बेख़बर हैं. 5 मार्च 2024 के महेश करिमन तिर्की और अन्य वाले फ़ैसले की अंतरात्मा यही इशारा करती है कि न्याय व्यवस्था के आला ओहदेदार निरर्थक रूप से लंबी ट्रायल के नाहक झंझट में पड़ने के बजाय, शीघ्र समाधान के तौर पर स्वतः संज्ञान लेते हुए मुक़दमे को निरस्त करने की याचिका दाखिल करायें, ताकि मुक़दमे का समग्र मूल्यांकन हो सके. बेशक़, यह एक स्वयंसिद्ध सत्य है कि हिन्दोस्तान की अदलिया की ओर से इंसाफ़ के ऐसे किसी सीधे-सरल उपाय की आशा कोई कल्पनाजीवी आदर्शवादी ही कर सकता है.

This article was originally published in English on March 26, 2025.

Related Posts

कैसे एक साधारण मालवेयर हमला भारत का सबसे बड़ा राज्य-प्रायोजित साइबर अपराध बना

यह एल्गार परिषद/भीमा कोरेगांव मामले पर तीन हिस्सों वाली अनुसंधान सीरीज़ की तीसरी रिपोर्ट का हिंदी अनुवाद है। यह रिपोर्ट मूल रूप से मार्च 2025 में अंग्रेजी में प्रकाशित हुई थी। पहला और दूसरा भाग यहां पढ़ें।

अंग्रेज़ी से अनुवाद: मनीष आज़ाद

अक्टूबर 2014 में – दिल्ली विश्विद्यालय के प्रोफेसर जीएन साईबाबा की गिरफ़्तारी के पाँच महीने बाद – झारखंड में वयोवृद्ध आदिवासी अधिकार कार्यकर्ता स्टैन स्वामी के कंप्यूटर को हैक कर लिया गया. तब दुनिया बिल्कुल बेख़बर थी कि “बीके 16” के ख़िलाफ़ किसी एल्गार परिषद केस की तैयारी शुरू हो चुकी है. महाराष्ट्र के गड़चिरोली ज़िले में साईबाबा पर माओवादी संपर्कों के लेकर मुक़दमा चला, जो निरस्त हो चुका है. उसी तर्ज़ पर, उससे कहीं बड़ा एल्गार परिषद केस महाराष्ट्र के ही पुणे शहर में दर्ज हुआ, जिसके साइबर पहलुओं की गहराइयों में हम अपनी शृंखला के इस तीसरे भाग में जाने वाले हैं. इस केस की बुनियाद और ऊपरी ढाँचे के ईंट-गारे की पड़ताल हम इस सीरीज़ के पहले और दूसरे भाग में कर चुके हैं.

अज्ञात हमलावर ने स्टैन स्वामी के कंप्यूटर में सेंध लगाने के लिए ‘रिमोट एक्सेस ट्रोजन’ (RAT) का इस्तेमाल किया. यह RAT खास फिशिंग ईमेल के ज़रिये उनके कंप्यूटर में डाला गया था. ट्रोजन एक तरह का ख़तरनाक़ मालवेयर होता है, जो किसी वैध प्रोग्राम के वेश में किसी लक्षित कंप्यूटर में डाउनलोड कर दिया जाता है. स्टैन स्वामी के कंप्यूटर में जो वायरस मिला, उसका नाम नेटवायर है. यह उस समय वायरसों के बाज़ार में तेज़ी से उभरता हुआ नया सॉफ्टवेयर था. आगे चलकर इसकी गिनती 21वीं सदी के सबसे कुख्यात ट्रोजनों (भितरघातियों) में होने लगी. उन दिनों अपनी तकनीकी प्रवीणता और ख़तरे की गंभीरता के मामले में वह अज्ञात हमलावर और उसका यह चुना हुआ मालवेयर, दोनों ही साइबर अपराध के विश्व्यापी व्यवसाय में निचले पायदान पर ही थे. अभी वे अंतरराष्ट्रीय सरकारों या स्वतंत्र जाँच एजेंसियों की नज़र में कहीं नहीं थे. लेकिन जल्दी ही यह सूरत पूरी तरह बदलने वाली थी.

2014 में स्टैन स्वामी के कंप्यूटर को हैक किया जाना नेटवायर की उस सिसिलेवार घुसपैठ की महज़ एक शुरुआत ही थी, जिससे भारतीय मानवाधिकार कार्यकर्ताओं के कंप्यूटरों को लगातार निशाना बनाया जाने लगा. देखते ही देखते यह सिलसिला एक बड़ा साइबर षडयंत्र बन गया, जो एल्गार परिषद/भीमा कोरेगांव केस की रीढ़ बना. इस मालवेयर का इस्तेमाल करके आरोपियों के कंप्यूटरों में सौ से अधिक आपराधिक फाइलें डाली गयीं, जबकि सौ की यह संख्या बीके 16 में से सिर्फ़ तीन व्यक्तियों – स्टैन स्वामी, रोना विल्सन और सुरेंद्र गडलिंग के क्लोन किये गये उपकरणों की फॉरेंसिक जाँच पर आधारित है.

आरोपियों के इलेक्ट्रॉनिक उपकरण ज़ब्त करने के बाद पुणे पुलिस ने दावा किया कि उनके कंप्यूटरों में आपराधिक साक्ष्य पाये गये हैं. यही कथित डिजिटल साक्ष्य बीके 16 अभियुक्तों के ख़िलाफ़ लगे सभी गंभीर आरोपों का मुख्य और मज़बूत आधार बने. लेकिन जब मुक़दमा शुरू होने से पहले निष्पक्षता सुनिश्चित करने के लिए क़ानून के अनुसार (दंड प्रक्रिया संहिता की धारा 207 के तहत) आरोपियों को सभी कथित आपत्तिजनक सामग्री देने की बात आयी, तो अभियोजन पक्ष लगातार टालमटोल करता रहा. सामग्री देने में जान-समझकर की गई यह देरी अभियोजन पक्ष की अपराध-मूलक मनःस्थिति की ओर संकेत है. यह इस शक़ को जन्म देती है कि तथाकथित डिजिटल साक्ष्यों में कोई गड़बड़ी हो सकती है. मुक़दमे की शुरुआत से ठीक पहले इस बात को लेकर आरोपियों की चिंता और नाराज़गी को समझने की ज़रूरत है.

आरोपियों को अचानक से अपराधी बना दिये जाने के बाद इस केस में मामूली निष्पक्षता पाने के लिए भी उन्हें लंबी और थकाऊ कानूनी लड़ाइयाँ लड़नी पड़ी है. पुलिस ने उनके ज़ब्त किये गये उपकरणों की क्लोन कॉपियाँ उन्हें बहुत देर से देना शुरू किया, वह भी रुक–रुक कर.

इन्हीं परिस्थितियों में बचाव पक्ष की क़ानूनी टीमों ने अदालत से मिली इन क्लोन कॉपियों को एक–एक करके स्वतंत्र फॉरेंसिक जाँच के लिए भेजना शुरू किया. पहले रोना विल्सन और सुरेंद्र गडलिंग के उपकरणों की कॉपियाँ दी गयीं. उसके बाद स्टैन स्वामी की. बाद में हैनी बाबू और अन्य कुछ आरोपियों के इलेक्ट्रॉनिक उपकरणों की क्लोन कॉपियाँ भी दी गयीं, जिन पर संभवतः यही प्रक्रिया अभी जारी है.

यह बात ध्यान देने योग्य है कि (जैसा इस सीरीज़ के दूसरे भाग में बताया गया है) जिन इलेक्ट्रॉनिक उपकरणों को पुणे पुलिस ने ज़ब्त किया था, उनके कंप्यूटरों और सहायक स्टोरेज डिवाइसों की हैश वैल्यू ज़ब्ती के समय दर्ज नहीं की गयी. हैश वैल्यू न तो उपकरण ज़ब्त करते समय दर्ज की गयी और न ही बाद में, सरकारी फॉरेंसिक प्रयोगशाला में डिजिटल डेटा को दूसरी जगह कॉपी करने के दौरान दर्ज किया गया. अतः क्लोन कॉपियाँ देने से पहले सबूतों में छेड़छाड़ की जाने की आशंका बनी हुई है.

लेकिन स्वतंत्र फॉरेंसिक जाँच से इससे भी गंभीर बातें सामने आयीं. जाँच में पता चला कि वर्षों तक मालवेयर हमले, साइबर निगरानी और सबसे ख़तरनाक़ बात यह कि सबूत गढ़ने का काम चल रहा था. यह सब कुछ गिरफ़्तारियों से कई साल पहले शुरू हुआ था और उपकरण ज़ब्त होने से ठीक पहले तक जारी रहा.

इस बीच शिवाजी पवार (जो यह मामला एनआईए को सौंपे जाने तक पुणे पुलिस के जाँच अधिकारी थे) के महज़ औपचारिकतावश किये गये अनेक अनुरोधों के बावजूद पुणे और मुंबई की सरकारी साइबर फॉरेंसिक प्रयोगशालाओं ने उपकरणों से जुड़े इस सबसे अहम सवाल पर एक बार भी जवाब नहीं दिया कि – क्या इन उपकरणों में किसी तरह की छेड़छाड़ के कोई सबूत मिले हैं? केंद्रीय जाँच एजेंसी (एनआईए) अवश्य ही इस बात से अनभिज्ञ नहीं होगी, लेकिन यह रिपोर्ट लिखे जाने तक उसने इस गंभीर मुद्दे पर कोई ठोस क़ानूनी कदम उठाया हो, ऐसी कोई जानकारी अभी तक सामने नहीं आयी है.

यह मानने के ठोस कारण हैं कि महाराष्ट्र की सरकारी फॉरेंसिक प्रयोगशालाओं के पास इतने संसाधन या क्षमता ही नहीं है कि वे इस सवाल का साफ़ जवाब दे सकें. लेकिन कई नामी अंतरराष्ट्रीय फॉरेंसिक प्रयोगशालाओं ने निर्णायक तौर पर यह साबित कर दिया है कि सभी कथित अपराध-मूलक सबूत जानबूझकर आरोपियों के इलेक्ट्रॉनिक उपकरणों में डाले गये हैं. जिन अंतरराष्ट्रीय प्रयोगशालाओं की बात हो रही है, उनसे इससे पहले न सिर्फ़ निजी तौर पर, बल्कि दुनिया के विकसित देशों की सरकारों ने भी कई संवेदनशील और अहम मामलों में जाँच करवायी है. इस तरह उनकी विश्वसनीयता पर शक़ की कोई गुंजाइश नहीं है. हमारी इस रिपोर्ट का यह तीसरा और अंतिम भाग उन्हीं अंतरराष्ट्रीय प्रयोगशालाओं की इन फॉरेंसिक जाँचों पर केंद्रित है, जो अभी सार्वजनिक रूप से उपलब्ध हैं.

यह रिपोर्ट लिखे जाने तक यह काफ़ी हद तक समझ में आ चुका है कि बड़े पैमाने के ये साइबर हमले कितने व्यापक थे. कम से कम सात मानवाधिकार कार्यकर्ताओं के कंप्यूटरों में घुसपैठ की गयी, लंबे समय तक उनकी निगरानी की गयी और उन्हें फँसाने की लगभग दस सालों से भी ज़्यादा समय तक कोशिश चलती रही. पाँच स्वतंत्र संस्थाओं और दस से ज़्यादा साइबर फॉरेंसिक रिपोर्टों के आधार पर भारतीय मानवाधिकार कार्यकर्ताओं को निशाना बनाने वाले इस मालवेयर अभियान की सच्चाई धीरे–धीरे सामने आयी है. अब यह भी साफ़ हो चुका है कि इसके पीछे एक ही हमलावर था, जिसकी पहचान, काम करने का तरीका और यहाँ तक कि उसका एक नाम भी सामने आ गया है. इसे “मॉडिफ़ाइड एलीफेंट” कहा गया. इस सच्चाई का खुलासा ‘द कारवां’ की दो फॉरेंसिक रिपोर्टों में से दूसरी रिपोर्ट से शुरू हुआ. पहली रिपोर्ट दिसंबर 2019 में छपी थी. इस रिपोर्ट में सुरेंद्र गडलिंग के कंप्यूटर के साथ छेड़छाड़ और सबूत गढ़ने के संकेत थे. मार्च 2020 में आयी दूसरी रिपोर्ट में यह खुलासा हुआ कि रोना विल्सन के कंप्यूटर में ट्रोजन मालवेयर मौजूद था. यह रिपोर्ट पुणे की फॉरेंसिक प्रयोगशाला की ओर से यह बताने के डेढ़ साल बाद सामने आयी कि कंप्यूटर की जाँच के बाद इसमें कुछ भी असंगत नहीं पाया गया है.

‘द कारवां’ के इस खुलासे से पैदा हुई उत्सुकता के चलते अगले कुछ वर्षों के दौरान कई स्वतंत्र जाँचें की गयीं. कुछ जाँचें अंतरराष्ट्रीय संगठनों ने अपनी दिलचस्पी के नाते स्वेच्छा से कीं, जब दुनिया भर में इस मुक़दमे को परखने की ज़रूरत महसूस होने लगी. इन्हीं में से कुछ जाँचें आरोपियों की कानूनी टीमों ने करवायीं. 2022 में साइबर सुरक्षा कंपनी ‘सेंटिनेल वन’ की एक स्वतंत्र रिपोर्ट आयी, जिसका शीर्षक था — “मॉडिफ़ाइड एलीफेंट एपीटी: दस साल तक सबूत गढ़ने की कहानी.” इसी रिपोर्ट में पहली बार इस हमलावर को “मॉडिफ़ाइड एलीफेंट” नाम दिया गया और यह बताया गया कि वह कम से कम 2012 से सक्रिय रहा है. यानी उसी साल से जब नेटवायर मालवेयर की बिक्री शुरू हुई थी.

द पोलिस प्रोजेक्ट ने जिन दस फॉरेंसिक रिपोर्टों की पड़ताल की, उनमें से सात फॉरेंसिक जाँचें इलेक्ट्रॉनिक उपकरणों पर केंद्रित थीं, जबकि तीन मॉडिफ़ाइड एलीफेंट नेटवर्क को समझने की कोशिशों से जुड़ी थीं. उनके कोड और फॉरेंसिक विवरणों में छिपी अहम बातों से हमें यह पता चला कि मालवेयर का इस्तेमाल जिन लोगों को निशाना बनाने के लिए किया गया, उसमें मालवेयर के संचालन की असली मंशा क्या थी, और यह भी कि मालवेयर के जो हमले हुए वे कब और कैसे पुणे पुलिस की बीके 16 से संबंधित कार्यवाही से जा जुड़े. मालवेयर के संचालन के सदर्भ में सबसे अहम नाम शिवाजी पवार का मालूम होता है. दो साल तक एल्गार परिषद केस के जाँच अधिकारी के तौर पर उन्होंने ही पहली दस गिरफ्तारियाँ कीं और दो चार्जशीटें दाखिल कीं. मालवेयर के संचालन और सबूत गढ़ने की प्रक्रिया से पवार कम से कम उपरोक्त तीन आरोपियों से सीधे–सीधे जुड़े रहे हैं.

लेकिन इन खुलासों को समझने के लिए पहले यह समझना ज़रूरी है कि मॉडिफ़ाइड एलीफेंट आखिर है क्या? वह किस साइबर दिक्–काल में काम कर रहा था? और पूरे एक दशक तक उसके विस्मयकारी तौर–तरीक़े कैसे बदलते और विकसित होते गये?

चरण एक: उत्पत्ति – नेटवायर और मॉडिफ़ाइड एलीफेंट का आरम्भ

“मॉडिफ़ाइड एलीफेंट” नाम की यह अजीब सी चीज़ आखिर है क्या? इसका जवाब देने से पहले यह पूछना ज़रूरी है कि “मॉडिफ़ाइड एलीफेंट कौन है, या कौन–कौन है?” साइबर सुरक्षा की दुनिया में मॉडिफ़ाइड एलीफेंट (ME) को एडवांस्ड पर्सिस्टेंट थ्रेट (APT) कहा जाता है. इसका मतलब है एक ऐसा खास और लगातार चलने वाला साइबर हमला, जिसमें कोई एक व्यक्ति या कोई समूह अवैध रूप से किसी नेटवर्क या लोगों के कम्पूटर में लंबे समय तक मौजूद रहता है, ताकि बेहद संवेदनशील जानकारी इकट्ठा की जा सके. यह उसी तरह की हैकिंग करनेवाला एक गिरोह होता है, जिसे आम लोग अक्सर सिर्फ़ कहानियों या साइबर विशेषज्ञों की बातों से जान पाते हैं. ऐसी हैकिंग इतनी ख़तरनाक होती है कि देशों को भी हिला कर रख सकती है.

‘सेंटिनल वन’ की जाँच के अनुसार भारत में मॉडिफ़ाइड एलीफेंट की गतिविधियों के सबसे शुरुआती संकेत 2012 तक पाये जाते हैं, हालाँकि इस बात का खुलासा एक दशक बाद हुआ. उस समय तकनीकी रूप से यह कोई बहुत उन्नत साइबर खतरा नहीं था. लेकिन यह भारत में मानवाधिकार वकीलों, आदिवासी अधिकार कार्यकर्ताओं और सरकार की आलोचना करने वाले अकादमिक लोगों को निशाना बनाने लगा था. ये वही लोग हैं, जिन्हें सरकार अक्सर “अर्बन नक्सल” जैसे शब्दों से बदनाम करती रही है. इसकी शुरुआत एक साल बाद ही होने वाली गड़चिरोली केस की गिरफ़्तारियों की पृष्ठभूमि में दिखायी देती है. ‘सेंटिनल वन’ के अनुसार इस दौरान मॉडिफ़ाइड एलीफेंट अपने शिकार लोगों की रोज़मर्रा की कंप्यूटर गतिविधियों पर नज़र रखने के लिए बहुत ही साधारण की–लॉगिंग तकनीक का इस्तेमाल करता था. की–लॉगिंग का मतलब है ऐसा तरीका, जिसमें किसी वायरस के ज़रिये कंप्यूटर पर टाइप किये गये हर अक्षर को रिकॉर्ड कर लिया जाता है. इससे हमलावर को पासवर्ड और निजी जानकारी मिल सकती है. ‘सेंटिनल वन’ ने अपनी रिपोर्ट में इन शुरुआती तरीकों का मज़ाकिया अंदाज़ में मूल्यांकन किया है. रिपोर्ट बताती है कि उस समय इस्तेमाल किया गया कोड बेहद साधारण, कमज़ोर और बेकार–सा था. कई बार सीधे ऑनलाइन हैकिंग फ़ोरम से चुराया हुआ होता था.

[जब ये की–लॉगर भेजे जाते थे, तब उनका कोड ‘विजुअल बेसिक’ नाम की साधारण प्रोग्रामिंग भाषा में लिखा होता था. यह तकनीकी रूप से कोई खास चीज़ नहीं, बल्कि काफ़ी साधारण स्तर की था. उन्हें इतने कमज़ोर तरीक़े से बनाया गया था कि वे अब ठीक से काम भी नहीं करते. इन की–लॉगर्स की बनावट 2012 में इटली के हैकिंग फ़ोरम पर खुले तौर पर साझा किये गये कोड जैसी ही होती थी. कुछ मामलों में तो मॉडिफ़ाइड एलीफेंट का यह कोड उन फ़ोरम वाले कोड से भी ज़्यादा कमज़ोर होता, क्योंकि इसे काम करने के लिए खास तरह की वेब सामग्री पर निर्भर रहना पड़ता था.]

उसी साल “worldwidewebs[.]com” नाम का एक सामान्य–सा दिखने वाला डोमेन इंटरनेट पर रजिस्टर किया गया. इसी के साथ साइबर अपराध की दुनिया में एक नया रिमोट एक्सेस ट्रोजन (RAT) सामने आया – वही था कुख्यात नेटवायर. शुरुआती दौर में नेटवायर का यह संस्करण अभी पूरी तरह विकसित नहीं हुआ था और उसमें किसी कंप्यूटर को दूर से नियंत्रण करने की वे सारी क्षमताएँ नहीं थीं, जिनके लिए उसे बाद में जाना गया. विडंबना यह है कि इस संस्करण की प्राथमिक विशेषता यही थी कि वह सिर्फ़ की–लॉगिंग ही ठीक से कर पाता था. अगले दो वर्षों में नेटवायर एक ऐसा मालवेयर बन गया, जो दूर से किसी कंप्यूटर पर बिल्कुल तबियत से नियंत्रण कर लेता. इन्हीं वर्षों में मॉडिफ़ाइड एलीफेंट ने नेटवायर को अपने प्रमुख मालवेयर औज़ार के रूप में चुन लिया, जिसकी शुरुआत 2014 में स्टैन स्वामी के कंप्यूटर में घुसपैठ से हुई.

चरण दो: संक्रमण – मॉडिफ़ाइड एलीफेंट के हैकिंग गिरोह का धीमे–धीमे विस्तार

मॉडिफ़ाइड एलीफेंट अपने मालवेयर – चाहे शुरुआत में की–लॉगर कोड से हो या बाद में आये नेटवायर प्रोग्राम से – गूगल, याहू जैसी सेवाओं के स्पैम खातों से बड़ी संख्या में भेजे गये फिशिंग ईमेल के ज़रिए विभिन्न कंप्यूटरों में डाल दिये जाते थे. चूँकि ऐसी ईमेल सेवाओं पर खाते मुफ़्त में बन जाते हैं और कई जगह पहचान की जाँच भी नहीं होती, इसलिए मॉडिफ़ाइड एलीफेंट जैसे हैकरों के लिए बिना पहचान वाले कई खाते बनाना आसान था. स्टैन स्वामी के ईमेल के हैक हो जाने के बाद (जो शायद पहला और सबसे सफल हमला था ) एल्गार परिषद के आरोपियों और उनके क़रीबी लोगों को निशाना बनाना और भी खुल कर होने लगा.

मॉडिफ़ाइड एलीफेंट ने स्टैन स्वामी के ईमेल का इस्तेमाल करते हुए वामपंथी बौद्धिक हलकों में उनके दोस्तों और भरोसेमंद साथियों को निशाना बनाकर उत्तरोत्तर फ़ैलते जाल में फँसाया. इसका मकसद यह सुनिश्चित करना था कि आगे जिन लोगों को संक्रमित ईमेल भेजे जाएँ, वे उन्हें किसी भरोसेमंद व्यक्ति की ओर से आया हुआ समझें. 2016 की शुरुआत तक हर्षल लिंगायत, अरुण फ़रेरा और प्रशांत राही के ईमेल भी इस जाल में फँस गये. इन्हीं ईमेल के जरिए एक और कंप्यूटर की हार्ड डिस्क को संक्रमित कर दिया गया. वह था फरवरी 2016 में हैक किया जाने वाला सुरेंद्र गडलिंग का कंप्यूटर, जिसकी हार्ड डिस्क की क्लोन कॉपी अभियोजन पक्ष ने अपनी शासकीय फॉरेंसिक जाँच पूरी कर लेने के बाद उन्हें सौंपी, जिससे दुबारा फॉरेंसिक जाँच की जा सकी.

कालक्रम के हिसाब से जिन तीन कम्पूटरों की जाँच हुई और उनकी रिपोर्टें सामने आयी हैं, उनमें से गडलिंग के कंप्यूटर में सेंध लगाने की घटना दूसरी थी. इसके कुछ ही समय बाद, जून 2016 में रोना विल्सन के कंप्यूटर में भी सेंध लगायी गयी. इन तीनों हमलों की प्रकृति और समय आपस में जुड़े हुए हैं. इन्हें हम आर्सनल द्वारा जाँचे गये हमले कहेंगे, क्योंकि आर्सनल नामक एजेंसी ने ही इन्हें गहराई से उजागर किया. इन्हें समझने से मॉडिफ़ाइड एलीफेंट के काम करने का तरीका स्पष्ट हो जाता है. (सभी कथित आपराधिक दस्तावेज़ों और फॉरेंसिक रिपोर्टों का विस्तृत विवरण यहाँ उपलब्ध है.)

गडलिंग की ही तरह रोना विल्सन के कंप्यूटर में भी वायरस एक भरोसेमंद व्यक्ति के ज़रिए से भेजा गया. इस बार हैकरों ने विल्सन के सह–आरोपी वरवर राव के नाम से ईमेल भेजा. इसी तरह किसी अपुष्ट समय हैनी बाबू का ईमेल भी हैक कर लिया गया.

चरण तीन: कब्ज़ा – सबकी जासूसी शुरू

क्रमानुसार स्टैन स्वामी, सुरेंद्र गडलिंग और रोना विल्सन के कंप्यूटरों में घुसपैठ के बाद लंबे समय तक चली एक सघन और अचंभित करने वाली निगरानी शुरू हो गई. कंप्यूटर की पूरी हार्ड डिस्क की एक–एक कॉपी हैकरों के आभासी सर्वर पर बना ली गई थी, जिससे हैकर हर हार्ड डिस्क को ख़ुद संचालित कर लेते थे. टाइप किये गये दस्तावेज़, भेजे और पाये गये ईमेल, देखी गयी वेबसाइटें, यहाँ तक कि पासवर्ड और अकाउंट लॉग–इन जैसी संवेदनशील जानकारियाँ भी महीनों तक लगातार रेकॉर्ड और निगरानी में रखी गयीं. आर्सनल कंसल्टिंग के अध्यक्ष मार्क स्पेंसर ने इन तीनों आरोपियों के इलेक्ट्रॉनिक उपकरणों की जाँच की. रिपोर्ट भेजने के लिए रोना विल्सन की बचाव टीम के अनुरोध पर उन्होंने 2021 और 2022 के बीच कुल पाँच विस्तृत रिपोर्टें प्रकाशित कर दीं. स्पेंसर ने अपनी रिपोर्ट में लिखा है – “उल्लेखनीय है कि आर्सनल ने अब तक जितना कुछ देखा है उसके मद्देनजर, साक्ष्यों के साथ छेड़छाड़ के मामले में, अनेक आरोपियों के कंप्यूटरों में पहला आपराधिक दस्तावेज़ पहुँचाने से लेकर अंतिम आपराधिक दस्तावेज़ पहुँचाने तक के इतने लंबे अंतराल को देखते हुए, यह सबसे गंभीर मामलों में से एक है.”

अपनी किताब ‘द इनकार्सरेशन्स: भीमा कोरेगांव एंड द सर्च फॉर डेमोक्रेसी इन इंडिया’ में अल्पा शाह लिखती हैं कि शुरू में स्पेंसर को किसी साज़िशाना क्रियाकलाप की संभावना के प्रति बहुत संदेह था. उन्हें यह बात बहुत अजीब लगी कि इतना बेधड़क ऑपरेशन मामूली सी प्रारंभिक फॉरेंसिक जाँच में कैसे उजागर नहीं हो सका, खास कर इतने चर्चित मामले में? “मुझे तो ऐसा लगा था कि हम जल्दी ही इस बात का खुलासा कर देंगे कि रोना विल्सन के कंप्यूटर में कोई संदिग्ध गतिविधि नहीं हुई है,” स्पेंसर ने अल्पा शाह से कहा. “मेरा झुकाव संदेह ख़ारिज करने की ओर ही था. इस बात की मुझे किसी भी तरह से उम्मीद नहीं थी कि मैं हमले के पूरे तामझाम, आक्रामक निगरानी और इलेक्ट्रॉनिक सबूतों से छेड़छाड़ के इतने विशाल दलदल की ओर चले जा रहा हूँ.”

तीनों हमलों में सबसे व्यापक हमला स्टैन स्वामी पर हुआ पाया गया है. इसमें पूरे 52 महीनों तक चले एक नहीं, बल्कि नेटवायर के तीन अलग–अलग हमले शामिल थे, जो 12 खास तरह के वायरसों के ज़रिये किये गये. उनके कंप्यूटर में जो घुसपैठ हुई उससे 13 स्टोरेज डिवाइसों से 24,000 से ज़्यादा फाइलें चोरी की गयीं. इसके बाद सबूत मिटाने की असफल कोशिश भी की गयी, जिसकी कड़ी जून 2019 तक जाती है, ठीक उस रात तक, जिसके अगले दिन पुणे पुलिस ने उनके इलेक्ट्रॉनिक उपकरण ज़ब्त कर लिये.

इसके मुक़ाबले गडलिंग के कंप्यूटर पर हुआ हमला कम समय का था. तक़रीबन 20 महीनों की घुसपैठ के बाद, यह नवंबर 2017 में अचानक रुक गया, जब इत्तिफ़ाक़ से उन्होंने अपने कंप्यूटर का ऑपरेटिंग सिस्टम दोबारा इंस्टॉल करने का फैसला कर लिया. इससे वे आगे के लगभग पाँच महीने की हैकिंग से बचे रह गये, लेकिन तब तक उनके कंप्यूटर में ढेरों आपराधिक दस्तावेज़ डाले जा चुके थे. रोना विल्सन के कंप्यूटर पर हमला 22 महीनों तक चला, 17 अप्रैल 2018 को उनके इलेक्ट्रॉनिक उपकरण ज़ब्त किये जाने से ठीक एक हफ़्ते पहले तक.

नेटवायर के ज़रिए जब मॉडिफ़ाइड एलीफेंट अपना दीर्घकालीन निगरानी अभियान चला रहा था, उसी दौरान एक और बदकार मालवेयर अपने चुने हुए शिकारों के घेरे के ज़रिए दाखिल हो रहा था. इसके निशाने पर ज़्यादातर मानवाधिकार कार्यकर्ता, वकील और वामपंथी सोच वाले बुद्धिजीवी थे. लेकिन यह मालवेयर न तो बाज़ार में खुले तौर पर मिलता था और न ही इसका संचालन कम कुशलता–प्राप्त हैकर कर सकते थे. जुलाई 2017 में रोना विल्सन के आईफ़ोन में इज़राइल की एनएसओ कंपनी का कुख्यात जासूसी सॉफ़्टवेयर पेगासस डाला गया. इसे सिर्फ़ सरकारों और सेनाओं को बेचा जाता है, जिस पर कई नैतिक सवाल भी उठते रहे हैं. लगभग इसी वक़्त तीनों के कंप्यूटरों में आपराधिक दस्तावेज़ डालने की प्रक्रिया शुरू हो चुकी थी. पेगासस और मॉडिफ़ाइड एलीफेंट के हमलों के बीच एक और मानीखेज़ समानता यह पायी गयी कि पुणे पुलिस ने जब पहली बार इलेक्ट्रॉनिक उपकरण ज़ब्त किये उसके ठीक पहले, अप्रैल 2018 में जैसे ही मॉडिफ़ाइड एलीफेंट का संक्रमण रुक गया, उसी समय पेगासस का संक्रमण भी रुक गया.

अगस्त 2021 में आर्सेनल कंसल्टिंग ने पेगासस संक्रमण की पुष्टि कर इस साइबर साज़िश में किसी सरकारी किरदार पर पक्का संदेह पैदा कर दिया. एक साल बाद सुप्रीम कोर्ट ने भी कहा कि जाँच किये गये 29 मोबाइल फ़ोनों में से कम से कम 5 में किसी न किसी तरह का माललवेयर मिला है. हालांकि तत्कालीन मुख्य न्यायाधीश एनवी रमणा ने यह दर्ज कर कि केंद्र सरकार ने तकनीकी जाँच में सहयोग नहीं किया, लिहाजा पक्के तौर पर साबित नहीं हो सका है कि पेगासस का इस्तेमाल हुआ है या नहीं, मामला ठंडे बस्ते में डाल दिया.

चरण चार : फ़र्ज़ीबाड़ा – झूठे सबूत गढ़ना और कंप्यूटरों में डाल देना

3 नवंबर 2016 को मॉडिफाईड एलीफेंट (ME) ने पहली बार नेटवायर की मदद से किसी हैक किये गये कंप्यूटर में खुद फाइल बनायी. इससे पहले वह केवल जानकारी देखता या चुराता था. इस बार हैकर ने रोना विल्सन के कंप्यूटर में “Rbackup” नाम का एक छिपा हुआ फ़ोल्डर बनाया. रोना विल्सन की ओर से उनके वकीलों ने आर्सनल को उन “10 मुख्य आपराधिक दस्तावेज़ों” की सूची दी थी, जिनके आधार पर पुणे पुलिस ने उनके ख़िलाफ़ केस बनाया था; साथ में “24 अन्य ग़ौरतलब फाइलें” भी सौंपीं. फॉरेंसिक जाँच से पता चला कि ये सभी 34 फाइलें हैकर ने खुद “Rbackup” नाम के उसी छिपे हुए फ़ोल्डर में डाली थीं, और यह काम मार्च 2017 से 2018 के बीच लगभग एक साल में किया गया.

इसी तरह के छिपे हुए फ़ोल्डर स्टैन स्वामी और सुरेंद्र गडलिंग के कंप्यूटरों में भी बनाये गये थे. तीनों मामलों का समय एक दूसरे से मेल खाता है. तीनों ही मामलों में आर्सनल ने यह पाया कि विल्सन, गडलिंग और स्टैन स्वामी में से किसी ने भी न तो इन आपराधिक फाइलों को खोला और न ही उन छिपे हुए फोल्डरों को, जिनमें ये आपराधिक फाइलें डाली गई थीं.

मॉडिफाईड एलीफेंट का फाइलें डालने का तरीक़ा इतना सीधा और सरल था कि उसे आसानी से पकड़ा जा सकता था. इसी कारण आर्सनल सिर्फ़ कंप्यूटर की क्लोन कॉपी देखकर ही मॉडिफाईड एलीफेंट की पूरी ग़ैरक़ानूनी गतिविधियों का इतिहास समझ सका. गडलिंग के कंप्यूटर में ऑपरेटिंग सिस्टम दोबारा डालते हुए रीबूट किये जाने की बात इसी इतिहास से पता चली.

इस तरह अंजाम दिया जाता था यह फ़र्ज़ीबाड़ा:

- सबसे पहले मॉडिफाईड एलीफेंट कंप्यूटर में ऐसे फ़ोल्डरों के अंदर एक नया फ़ोल्डर बनाता, जिनका आम तौर पर बहुत कम इस्तेमाल होता. (लगातार और गहन निगरानी के बाद हैकर को यह आसानी से समझ में आ गया था कि कौनसे फ़ोल्डर बहुत कम इस्तेमाल किये जाते हैं) फिर वह उस फ़ोल्डर को “छिपा” देने का कमांड देता.

- इसके बाद मॉडिफाईड एलीफेंट उस छिपे हुए फ़ोल्डर में ज़िप की हुईं फ़ाइलें डालता. इन फ़ाइलों में या तो प्रतिबंधित भाकपा (माओवादी) से जुड़े दस्तावेज़ होते या फिर बिल्कुल गढ़े गये ऐसे दस्तावेज़, जिन्हें आरोपी के लिखे हुए होने का इल्ज़ाम लगाया जा सके.

- फिर मॉडिफाईड एलीफेंट एक सॉफ्टवेयर (WinRAR का एक संस्करण) का तात्कालिक इस्तेमाल करता, जिससे ज़िप फ़ाइलों को खोला जा सके. फ़ाइलें खुल जाने के बाद वह ज़िप फ़ाइलों को और इस्तेमाल किये गये सॉफ्टवेयर दोनों को हटा देता, ताकि यह न दिखे कि ये फ़ाइलें बाहर से लायी गयी हैं.

इस तरह मॉडिफाईड एलीफेंट ने तीनों ही निशाना पर रहे कंप्यूटरों में आपराधिक फ़ाइलें पहुँचाने के लिए खासी जटिल प्रक्रिया अपनायी हुई थी. इसी वजह से इसकी तकनीकी रूप से अधकचरी प्रकृति के कारण अवैध गतिविधियों के ढेरों सबूत पकड़ में आ सके. आर्सनल वायरस के इस्तेमाल से बचे हुए लॉग, उपयोग किये हुए विंडोज़ फ़ाइल सिस्टम और WinRAR के आसानी से पता चलने वाले इतिहास के आधार पर, हमलावर की लगभग हर डिजिटल गतिविधि को, यहाँ तक कि किस मिलीसेकंड में क्या कर दिया गया, सब कुछ पता लगाने में सक्षम था. इसके अलावा मॉडिफाईड एलीफेंट ने कई गंभीर गलतियाँ भी कीं. इनमें एक हाबड़तोड़ सफ़ाई अभियान भी शामिल था (जिसका ज़िक्र आगे किया गया है), लेकिन स्टैन स्वामी के सिस्टम के असमय बंद हो जाने के कारण यह सफ़ाई अधूरी रह गयी.

एक और गलती यह थी कि रोना विल्सन और सुरेन्द्र गडलिंग के सिस्टमों के बीच एक फ़ाइल भेजने की प्रक्रिया गड़बड़ा गयी. 22 जुलाई 2017 को मॉडिफाईड एलीफेंट ने गडलिंग और विल्सन दोनों के सिस्टमों में मौजूद ट्रोजन (जो अब तक संक्रमित हो चुका था) का इस्तेमाल कर, एक साथ दूर से उन तक पहुँच बनायी, ताकि आपराधिक दस्तावेज़ भेजे जा सकें. संभवतः भ्रम की स्थिति में, मॉडिफाईड एलीफेंट ने ग़लति से “CC – Financial Policy.docx” नाम की फ़ाइल विल्सन के सिस्टम में भेज दी, जबकि यह फ़ाइल असल में गडलिंग के कंप्यूटर में भेजी जानी थी, जहाँ बाद में इसके पाये जाने की योजना थी. अपनी ग़लति समझ में आते ही मॉडिफाईड एलीफेंट ने तुरंत वह फ़ाइल सुरेन्द्र गडलिंग के सिस्टम में भेज दी और रोना विल्सन के सिस्टम से उसे डिलीट कर दिया. यह पूरी प्रक्रिया लगभग बीस मिनट में पूरी हुई.

इस तरह की छोटी लेकिन अहम गलतियों के बावजूद मॉडिफाईड एलीफेंट के पास या तो प्रतिबंधित भाकपा (माओवादी) से जुड़े असली दस्तावेज़ों तक पहुँच थी, या फिर उनके बारे में इतनी जानकारी थी कि वह ख़ुद ही ऐसे दस्तावेज़ गढ़ सके, या फिर दोनों ही बातें थीं. इससे यह संकेत मिलता है कि इस पूरी क़वायद में कोई शक्तिशाली और संसाधनों से लैस टीम शामिल थी. जैसा कि स्पेंसर ने आर्सनल की पाँचों रिपोर्टों में बार–बार ज़ोर देकर कहा है, “हमलावर के पास बहुत ज़्यादा संसाधन थे (और समय भी).” आर्सनल की इस जाँच के बाद सबूत गढ़ने की पद्धति, आपराधिक दस्तावेज़ों की डिलीवरी और हमले की ज़ाहिर तौर से उच्च–स्तरीय प्रकृति ने कैलिफ़ोर्निया स्थित स्वतंत्र साइबर सुरक्षा खुफिया कंपनी ‘सेंटिनल वन’ और उसकी फॉरेंसिक इकाई ‘सेंटिनल लैब्स” का भी ध्यान खींचा.

सेंटिनल लैब्स” के लिए जुआन आंद्रेस गुएरेरो–सादे और इगोर त्सेमाखोविच की लिखी सितंबर 2021 की एक रिपोर्ट में तुर्की–केंद्रित एक एपीटी के अभियानों का बेहद विस्तार से खुलासा किया गया है, जिसे उन्होंने अपने मालवेयर ढाँचे में बार–बार EGM अक्षरों के इस्तेमाल के कारण EGoManiac नाम दिया. मॉडिफ़ाइड एलीफेंट (ME) की ही तरह, इस ‘ईगोमेनियाक’ के हमलों में भी पीड़ितों के सिस्टम में सेंध लगायी गयी. यहाँ तुर्की के पत्रकारों के एक समूह को निशाना बनाया गया, जहाँ RATs के ज़रिये आपराधिक दस्तावेज़ डाले गये. बाद में इन्हीं दस्तावेज़ों का इस्तेमाल तुर्की राष्ट्रीय पुलिस ने गिरफ़्तारियों को सही ठहराने और पीड़ितों को कई वर्षों तक नाजायज़ जेल में रखने के लिए किया.

दोनों ही मामलों में आर्सनल कंसल्टिंग ने एक स्वतंत्र एजेंसी के रूप में अहम भूमिका निभायी, जिससे उन हमलों की असली साइबर–फॉरेंसिक सच्चाई उजागर हुई, जो कि वहाँ की राज्य एजेंसियाँ नहीं कर पायी थीं. दरअसल ‘ईगोमेनियाक’ पर सेंटिनल की रिपोर्ट के बाद ही आर्सनल कंसल्टिंग ने उन्हें भारत में मानवाधिकार कार्यकर्ताओं पर लक्षित इन हमलों के बारे में सजग किया. इसके बाद गुएरेरो–सादे ने सेंटिनल के साइबर ख़तरों पर शोध करने वाले एक अन्य विशेषज्ञ टॉम हेगेल के साथ मिलकर भारत में डिजिटल जासूसी के स्वरूप की व्यापक साइबर–फॉरेंसिक जाँच की. इसी जाँच से उन्होंने एक साझा हमलावर की पहचान की, जिसे उन्होंने मॉडिफ़ाइड एलीफेंट APT नाम दिया.

यूँ मॉडिफ़ाइड एलीफेंट के कारनामे अलग से देखें जाएँ, तो चौंकाने वाले और अजीब भी लग सकते हैं. लेकिन यह तो उभरती राज्य–प्रायोजित साइबर जासूसी और साज़िशों के सिलसिले की भयावह हक़ीक़त की महज़ एक बानगी भर है. यह ऐसे हालत की ओर इशारा करता है जहाँ राष्ट्रीय सुरक्षा से जुड़े मामलों में अदालतों में इलेक्ट्रॉनिक उपकरणों को सबूत के रूप में पेश किये जाने की बुनियाद पर ही सवाल खड़े हो जाते हैं.

सेंटिनल की रिपोर्ट में कहा गया है कि, “साइबर ख़तरों के पूरे मंज़र पर यह बात, कि कोई हमलावर अपने लाचार विरोधियों को झूठा फँसाकर जेल भिजवाने के लिए तैयार बैठा हो, बेहद चिंता की हद तक कम रिपोर्ट की गयी है, जिससे सबूत के तौर पर लाये जाने वाले डिवाइसों की विश्वसनीयता पर परेशान करने वाले सवाल खड़े हो जाते है.” रिपोर्ट आगे कहती है, “मॉडिफ़ाइड एलीफेंट बहुत वर्षों से सक्रिय रहा है, अनुसंधानकर्ताओं का ध्यान और अपनी शिनाख़्त से बचते हुए, क्योंकि उसके क्रियाकलाप का दायरा सीमित, उसके औज़ार बिल्कुल साधारण और उसके निशाने क्षेत्र–विशेष तक सीमित रहे हैं.”

चरण पाँच: ज़ब्ती – हड़बड़ाहट में सफ़ाई का प्रयास

सुरेंद्र गडलिंग पर किया गया साइबर हमला अपवाद था क्योंकि यह अधूरा रह गया. उन्होंने अपने सिस्टम में फिर से विंडोज़ इंस्टॉल करवा लिया. माना जा सकता है कि उन्होंने किसी दूसरी तकनीकी समस्या के कारण किसी पेशेवर से यह करवाया होगा. जबकि रोना विल्सन और स्टैन स्वामी पर हुए मॉडिफ़ाइड एलीफेंट हमले उनके इलेक्ट्रॉनिक उपकरणों में आखिर तक की गयी संदिग्ध गतिविधि के साथ खत्म हुए. रोना विल्सन के मामले में यह 16 अप्रैल की देर रात तक, अगले दिन की ज़ब्ती के ठीक पहले, फ़ाइल सिस्टम लॉग की कड़ी निगरानी के साथ ख़त्म हुआ. छः दिन पहले उनके आईफ़ोन से पेगासस हटाने की क्रिया भी हुई.

स्टैन स्वामी के मामले में यह कहना अल्प उक्ति होगा कि आखिरी गतिविधि संदिग्ध थी. 11 जून 2019 को उनके उपकरण ज़ब्त होने से एक दिन पहले, मॉडिफ़ाइड एलीफेंट ने नेटवायर का इस्तेमाल करके नुकसान पहुँचाने वाली अपनी संदिग्ध गतिविधियों की व्यापक सफ़ाई शुरू की. इसमें अधकचरी एंटी–फॉरेंसिक गतिविधि भी शामिल थी, जो संभवतः स्टैन स्वामी के रात 9 बजे कंप्यूटर बंद करने से अनजाने ही, बीच में रुक गई. उस समय वायरस की अपने तथाकथित स्व–विनाश की क्रिया बस शुरू ही होने वाली थी. यह सफ़ाई हैकर को अपने बचाव की लिए ज़रूरी थी, जिसमें मोटे तौर पर शामिल थे – उसकी ओर से हुईं निगरानी और आपराधिक गतिविधियों के निशान मिटाना; अवैध गतिविधियों को छिपाने के लिए “शोर” पैदा करना और बदनीयती से डाले गये फ़ोल्डरों के नाम बदलकर सामान्य दिखने वाले नाम रख देना, जैसे “डेस्कटॉप” और “ऑपेरा.”

निगरानी की गतिविधियों के निशान मिटाने के तहत “ज़बरदस्ती और चुपचाप” फ़ाइलें हटाने वाला एक कमांड देकर हैकर ने छिपे हुए अपने कार्यस्थल से 14,313 फ़ाइलें एक साथ हटा दीं. हैकर का कार्यस्थल स्वामी के सिस्टम में वही जगह थी जहाँ से वह उनकी फ़ाइलें चुपचाप अपने सर्वरों में भेज दिया करता. इसी तरह दो अन्य फ़ोल्डरों में जहाँ हैकर ने अपनी बदनीयत गतिविधियाँ की थीं, वहाँ “शोर” पैदा करने के लिए भी बदहवासी से क़दम उठाये गये, जिस दौरान होने वाली ग़लतियों को नज़रअंदाज़ कर दिया गया और फ़ाइल सुरक्षा से जुड़ी चेतावनियों को दबा दिया गया. विडंबना यह रही कि फ़ाइलों और गतिविधि लॉग को इतनी जल्दी–जल्दी डिलीट करने के बावजूद, आर्सनल डिलीट करने की उन प्रक्रियाओं के लॉग को फिर से तैयार करने में सफल रहा. यह मॉडिफ़ाइड एलीफेंट की कोशिशों की एक और बड़ी नाकामी थी.

यहाँ यह बात दोहरानी होगी कि रोना विल्सन या सुरेंद्र गडलिंग की तुलना में स्टैन स्वामी के कंप्यूटर पर किया गया मॉडिफ़ाइड एलीफेंट का हमला कहीं ज़्यादा व्यापक था. उन पर यह हमला रोना विल्सन के सिस्टम पर हुई गतिविधियों के बाद भी एक साल से अधिक समय तक चलता रहा और सुरेंद्र गडलिंग के मामले में लगभग दो साल अधिक चला. स्वामी के सिस्टम में डाले गये नेटवायरों की संख्या भी अधिक थी और उनके संस्करण भी अन्य दोनों हमलों में इस्तेमाल किये गये संस्करणों से ज़्यादा उन्नत थे. इसलिए स्वामी के ख़िलाफ़ चले मॉडिफ़ाइड एलीफेंट के अभियान में कुछ विशिष्ट बातें होना कोई ग़ैर नहीं. फिर भी यह बात ध्यान देने लायक है कि इतनी हड़बड़ाहट से और सघन रूप से सफ़ाई की कोशिश खास तौर पर स्टैन स्वामी के सिस्टम में ही की गयी. जबकि बाक़ी दो सिस्टमों में हमले के निशान मिटाने की कोई कोशिश नहीं की गयी. जबकि विल्सन और गडलिंग के सिस्टमों में डाले गये सबूत कहीं ज़्यादा मारक थे, जैसे विल्सन के सिस्टम की वह कुख्यात फ़ाइल “Ltr_1804_to_CC.pdf,” जिसमें प्रधानमंत्री की हत्या के ख़्याल का एक सुझाव के तौर पर और हथियार व गोलियाँ ख़रीदने की सनसनीखेज़ योजना का ज़िक्र है.

इस संदर्भ में यह बात और भी ज़्यादा प्रासंगिक हो जाती है कि स्टैन स्वामी के इलेक्ट्रॉनिक उपकरणों की ज़ब्ती पहले दौर की गिरफ़्तारियों के एक साल से भी अधिक बाद में हुई, जिस दौरान सुरेंद्र गडलिंग और रोना विल्सन के ख़िलाफ़ अभियोजन के केस के रेतीले महल के कणों को बिखरने के लिए पर्याप्त समय मिल चुका था. अप्रैल 2018 के बाद पुणे पुलिस ने आरोपियों के ख़िलाफ़ डिजिटल साक्ष्यों का अपना ज़ख़ीरा फटाफट खाली कर दिया था. रोना विल्सन के कंप्यूटर से बरामद फ़ाइलों को मीडिया में बाँट देने पर तो पुलिस अधिकारियों को उच्च अदालतों से फटकार और दुनिया भर के नागरिक समाज से सवालों का भी सामना करना पड़ा था.

2019 के मध्य तक स्टैन स्वामी के घर पर पुलिस का छापा पड़ने से पहले ही, रोना विल्सन और सुरेंद्र गडलिंग के बचाव पक्ष की टीमें अपने विश्लेषणार्थ उनसे ज़ब्त बताये जाने वाले उपकरणों की क्लोन कॉपियों की माँग भी करने लगी थीं. अभियोजन पक्ष को तब तक यह पता चल चुका था कि वह इस माँग को ज़्यादा समय तक टाल नहीं पाएगा. मॉडिफ़ाइड एलीफेंट के ज़रिए से बड़ी मेहनत से रचे गये डिजिटल अफ़साने की परतें अब उजागर होने लगी थीं. इसलिए पूरी संभावना है कि स्वामी के कंप्यूटर के अंदर की गयी सफ़ाई उस पकी–पकायी साज़िश को छुपाये रखने की आख़िरी हताश कोशिश थी.

मॉडिफ़ाइड एलीफेंट कौन है? पुणे पुलिस से इसके सीधे संबंध का खुलासा

यह बात बहुत अहम है कि तीनों ही मामलों में आपराधिक फ़ाइलें भीमा कोरेगांव की हिंसा होने से कई महीने पहले ही डाली जाने लगी थीं. एल्गार परिषद या उससे जुड़ी कथित साज़िश से संबंधित फ़ाइलें जनवरी 2018 से पहले नहीं डाली गईं; इन्हें संभाजी भिड़े और मिलिंद एकबोटे के ख़िलाफ़ एफआईआर दर्ज हो जाने के बाद डाली गयी हैं. सभी संकेतों से यही लगता है कि हमलावर पहले से ही पीड़ितों को किसी न किसी तरह के “माओवादी संबंध” के मुक़दमे में फँसाने की ज़मीन तैयार कर रहा था, ठीक वैसे ही जैसे गड़चिरोली के मुक़दमे में छः लोगों के साथ किया गया था. भीमा कोरेगांव की हिंसा होने के बाद ही हमलावर ने उन्हें उस घटना से जोड़ने की कोशिशें शुरू कीं. यानि बाद में सुविधानुसार कहानी गढ़ ली गयी. लेकिन सवाल यह है कि रणनीति में यह बदलाव क्यों और कैसे आया?

इन सवालों का सिरा पकड़ने पर मॉडिफ़ाइड एलीफेंट की अज्ञात और रहस्यमय मंशाओं में छिपी तमाम दूसरी असंगतियों की गुत्थी सुलझती जाती है: क्यों बीके 16 और अन्य मानवाधिकार कार्यकर्ताओं को ही मॉडिफ़ाइड एलीफेंट के हमलों का निशाना बनाया गया? इस बात पर ग़ौर करते हुए कि हमलावर के पास पीड़ितों की निजी जानकारी और ऑनलाइन पहचान तक निर्बाध पहुँच होने के बावजूद उसने न तो कभी वित्तीय लाभ उठाने की कोशिश की और न ही किसी तरह की धोखाधड़ी की, यह सवाल पैदा हो जाता है कि इन हमलों का आख़िर मकसद क्या था? भले ही यह हमला तकनीकी रूप से बहुत परिष्कृत न रहा हो, लेकिन यह नकारा नहीं जा सकता कि इस अभियान के लिए मॉडिफ़ाइड एलीफेंट से संचालित मालवेयर संरचना साइबर ख़तरों के मानकों के हिसाब से सक्षम, तकनीकी रूप से योग्य और पेशेवर क़िस्म की थी. तो फिर किसने इससे यह काम कराया? जिस किसी ने कराया हो, उसने उन आपराधिक दस्तावेज़ों के इस्तेमाल का कोई ढंग का पक्का डिजिटल मार्ग क्यों नहीं तैयार किया? अपनी अवैध गतिविधियों को उसने बेहतर तरीक़े से क्यों नहीं छिपाया? और सबसे आख़िरी मगर बेशक़ अहम सवाल यह है कि संक्रमित सिस्टमों पर छापे पड़ने से पहले हमलावर को यह कैसे मालूम हुआ कि छापे और ज़ब्ती की कार्यवाही से ठीक पहले अपनी लगायी हुई साइबर–आग कब बुझायी जाये?

इन सभी सवालों से यह स्वतःस्पष्ट ही नहीं है, बल्कि यह निंदनीय संकेत भी मिलता है कि मॉडिफ़ाइड एलीफेंट के सीधे संबंध राज्य और क़ानून लागू करने वाली एजेंसियों से थे, और यह भी कि वह या तो उनके निर्देश पर काम कर रहा था या फिर उनके साथ किसी न किसी क़िस्म का जीवंत संपर्क क़ायम रखते हुए उनके हित में काम कर रहा था. इस बात के संकेत पहले से ही मौजूद थे, इसमें कोई दो राय नहीं, मसलन राज्य की फॉरेंसिक प्रयोगशालाओं की ओर से मालवेयर हमलों का सच छुपाया जाना और मुक़दमे की कार्यवाही तथा अवैध साइबर गतिविधियों के बीच का सामंजस्य. इनसे जो अटकलें चल पड़ी थीं, जून 2022 में पुष्ट तथ्य में तब्दील हो गयीं.

‘WIRED’ की एक विशेष रिपोर्ट के ज़रिए से चार स्वतंत्र सूत्रों का एक चौंकाने वाला फॉरेंसिक खुलासा सामने आया है. शोधकर्ता गुएरेरो–सादे और हेगेल ने सेंटिनल लैब्स के लिए अपनी रिपोर्ट में मॉडिफ़ाइड एलीफेंट के पीछे मौजूद व्यक्ति या संस्था की पहचान करने से थोड़ा–सा परहेज़ किया था. लेकिन ‘वायर्ड’ की रिपोर्ट में बताया गया है कि इन्हीं शोधकर्ताओं ने बाद में किसी अब तक नामालूम ईमेल सेवा प्रदाता के यहाँ कार्यरत एक डिजिटल सुरक्षा विश्लेषक के साथ काम किया, जिस दौरान उनके सामने यह राज़ खुला कि रोना विल्सन, सुरेंद्र गडलिंग और हैनी बाबू के हैक किये गये ईमेल खातों से एक रिकवरी ईमेल और एक रिकवरी फ़ोन नंबर जुड़ा हुआ था. इस तरीक़े से जब कभी उन तीनों में से कोई अपना पासवर्ड बदल देता, तो उनके सिस्टम का हमलावर दोबारा उनके ईमेल खातों पर नियंत्रण हासिल करने में सक्षम था. ‘वायर्ड’ की रिपोर्ट के अनुसार, “इन शोधकर्ताओं को यह जानकर हैरानी हुई कि तीनों खातों से जो रिकवरी ईमेल जुड़ा था, उसमें पुणे के एक ऐसे पुलिस अधिकारी का पूरा नाम दर्ज है जिसका बीके-16 मुक़दमे से क़रीबी रिश्ता है.”

इसके बाद ‘वायर्ड’ ने दो अन्य डिजिटल सुरक्षा शोधकर्ताओं से संपर्क साधा, जिन्होंने पाया कि वह रिकवरी फ़ोन नंबर कई–एक, आसानी से देखे जा सकने वाले, सामान्य पुलिस डेटाबेस के अलावा लीक हुए किसी ट्रूकॉलर डेटाबेस में उसी पुलिस अधिकारी के साथ जुड़ा है. इन शोधकर्ताओं ने यह भी पाया कि उस रिकवरी नंबर से जुड़ा व्हाट्सऐप प्रोफ़ाइल फोटो उसी पुलिस अधिकारी का सेल्फ़ी है, जो ‘वायर्ड’ की रिपोर्ट के अनुसार, “एक आदमी है जो प्रेस कॉन्फ़्रेंसों में मौजूद वही अफ़सर मालूम होता है और उस समाचार फोटो में भी जो वरवर राव की गिरफ़्तारी के समय खींचा गया है.”

‘वायर्ड’ की रिपोर्ट में उस पुलिस अधिकारी की पहचान उजागर नहीं की गई है. लेकिन वरवर राव के साथ की तस्वीर ही वह अहम विवरण था, जिसने लेखिका अल्पा शाह को उस अधिकारी की शिनाख़्त करने में मदद की. बाद में शाह ने इस शिनाख़्त की पुष्टि ‘वायर्ड’ की टीम से भी करा ली.

वह ईमेल और फ़ोन नंबर किसी और का नहीं, पुणे पुलिस की ओर से एल्गार परिषद केस के जाँच अधिकारी, ख़ुद शिवाजी पवार का ही था.

नेटवायर का अंत, भविष्य के लिए सुराग

मार्च 2023 में संयुक्त राज्य अमेरिका के फ़ेडरल ब्यूरो ऑफ़ इन्वेस्टिगेशन (FBI) ने “worldwiredlabs[.]com” नामक डोमेन को ज़ब्त कर लिया. लगभग उसी समय इस वेबसाइट का संचालन करने के आरोप में एक क्रोएशियाई नागरिक को गिरफ़्तार किया गया और स्विट्ज़रलैंड में स्थित एक कंप्यूटर सर्वर को भी ज़ब्त किया गया, जहाँ से इसकी अधिकांश तकनीकी संरचना संचालित होती थी. इसी वेबसाइट पर 2012 से लेकर एक दशक से ज़्यादा समय तक नेटवायर बेचा जाता रहा है.

कई मायनों में नेटवायर और मॉडिफ़ाइड एलीफेंट का विकास साथ–साथ हुआ है. दोनों की शुरुआत 2012 में हुई और शुरुआत में दोनों ही भारी साइबर ख़तरों वाली संरचनाओं का अपेक्षाकृत कम ख़तरों वाला हिस्सा रहे हैं. समय के साथ साइबर जासूसी की दुनिया में दोनों विराट बन गये. नेटवायर के उदय और विकास ने भारत के राजनीतिक जगत में निर्दोष सामाजिक कार्यकर्ताओं और आलोचकों के ख़िलाफ़ चले मॉडिफ़ाइड एलीफेंट के कुत्सित अभियानों के महत्वाकांक्षी विस्तार को साथ ही साथ बल दिया और संभव बनाया. अब नेटवायर का पतन हमारे देश के नागरिकों के लिए भावी साइबर ख़तरों के कहीं ज़्यादा बड़े जाल का अंदेशा लेने का इशारा करता है, कि इस लोकतंत्र को तहस–नहस करने में वह कोई कसर नहीं छोड़ने वाला है.

नेटवायर के चलन से बाहर हो जाने के बाद, संभावना है कि मॉडिफ़ाइड एलीफेंट अब DarkComet नाम के एक दूसरे व्यावसायिक ट्रोजन की ओर रुख करे, जिसका नेटवायर और मॉडिफ़ाइड एलीफेंट, दोनों ही अपने अभियानों में कभी–कभार और सीमित रूप से इस्तेमाल करते रहे हैं. लेकिन आज के वायरसों का स्थान भविष्य में चाहे कोई और वायरस ले या ना ले, अब इनसे बचना मुश्किल होते जाने वाला है. स्टैन स्वामी, रोना विल्सन, सुरेंद्र गडलिंग और (बहुत संभव है कि) हैनी बाबू के भी इलेक्ट्रॉनिक उपकरणों से आर्सनल ने संकेतों और सबूतों का जो परिदृश्य प्रस्तुत किया उसे सेंटिनल ने इल्ज़ामात के इशारों की बौछार के रूप में विस्तारित किया है. इसके अलावा सेंटिनल की रिपोर्ट में SideWinder नामक एक और APT का भी ज़िक्र आया है, जिसने मॉडिफ़ाइड एलीफेंट के साथ–साथ सक्रिय रह कर उसी श्रेणी के पीड़ितों को निशाना बनाया, जिससे राज्य–प्रायोजित साइबर हमलावरों का संदिग्ध दायरा और फ़ैला हुआ मालूम होता है.

हिरासत में पांडू नरोटी की सामान्य बीमारी से (इलाज संभव होने पर भी) हुई मौत के एक साल बाद और साईबाबा के अधिक बिगड़ चुके स्वास्थ्य के कारण हुई मौत से सात महीने पहले, बॉम्बे हाई कोर्ट ने गड़चिरोली केस के छः आरोपियों को बरी कर दिया. मार्च 2017 में इस केस के इन छः आरोपियों को दोषी ठहराने वाला फ़ैसला जिस दास्तान–ए–बीके 16 का आग़ाज़ बना, उसी क्रम में रोना विल्सन, सुरेंद्र गडलिंग और स्टैन स्वामी के सिस्टमों में आपराधिक दस्तावेज़ डाले जाने लगे. वह फ़ैसला, जो मार्च 2024 में आकर पलट गया, बीके 16 केस का आधार भी था. गिरफ़्तारी के दस साल से भी ज़्यादा समय बाद महेश करिमन तिर्की और अन्य की सज़ा के विरुद्ध अपील की अविस्मरणीय अंतिम सुनवाई के बाद “माओवादी संबंध” के आरोप झेल रहे छः के छः व्यक्ति हर पहलू से दोषमुक्त माने गये और रिहा कर दिये गये हैं. इस आधार पर कि अभियोजन की मंज़ूरियाँ अवैध थीं, गवाह बनावटी थे और विश्वसनीय सबूत पूरी तरह नदारद थे. उनके ख़िलाफ़ पेश हो चुके इलेक्ट्रॉनिक सबूतों को भी प्रक्रिया–संबंधी घोर उल्लंघनों के कारण ख़ारिज़ कर दिया गया, जिससे छेड़छाड़ की आशंका को लेकर तर्कसंगत संदेह पैदा हुआ.

तात्पर्य यह कि अब समय के बोझ और वैश्विक निगरानी के सामने एल्गार परिषद/भीमा कोरेगांव साज़िश के मुक़दमे की बुनियाद का ढहना तय माना जा सकता है. धीरे–धीरे, लेकिन पक्के तौर पर, महज़ तारीफ़ के क़ाबिल तसव्वुर के सहारे गढ़े गये असरदार पर भद्दे झूठों के पहाड़ के पीछे छिपी सच्चाई अब कम से कम इंटरनेट पर थोड़े–से परिश्रम से पायी जा सकती है. अगर आज भी यह मामला क़ायम है और बीके 16 में से एक व्यक्ति भी अभी जेल में क़ैद है, तो इसका मतलब यही निकलता है कि हमारी श्रेष्ठ अदालतें राज्य की क़ानून–व्यवस्था लागू करने वाली शाखा के प्रति नरमी बरतने के परिणाम से बेख़बर हैं. 5 मार्च 2024 के महेश करिमन तिर्की और अन्य वाले फ़ैसले की अंतरात्मा यही इशारा करती है कि न्याय व्यवस्था के आला ओहदेदार निरर्थक रूप से लंबी ट्रायल के नाहक झंझट में पड़ने के बजाय, शीघ्र समाधान के तौर पर स्वतः संज्ञान लेते हुए मुक़दमे को निरस्त करने की याचिका दाखिल करायें, ताकि मुक़दमे का समग्र मूल्यांकन हो सके. बेशक़, यह एक स्वयंसिद्ध सत्य है कि हिन्दोस्तान की अदलिया की ओर से इंसाफ़ के ऐसे किसी सीधे-सरल उपाय की आशा कोई कल्पनाजीवी आदर्शवादी ही कर सकता है.

This article was originally published in English on March 26, 2025.

SUPPORT US

We like bringing the stories that don’t get told to you. For that, we need your support. However small, we would appreciate it.